Documentation Index

Fetch the complete documentation index at: https://docs.devin.ai/llms.txt

Use this file to discover all available pages before exploring further.

Pourquoi intégrer Devin à GitHub ?

Vous utilisez GitHub Enterprise Server ou GitHub Enterprise Cloud avec Data Residency ? Consultez le guide d’intégration GitHub Enterprise Server pour obtenir des instructions de configuration.

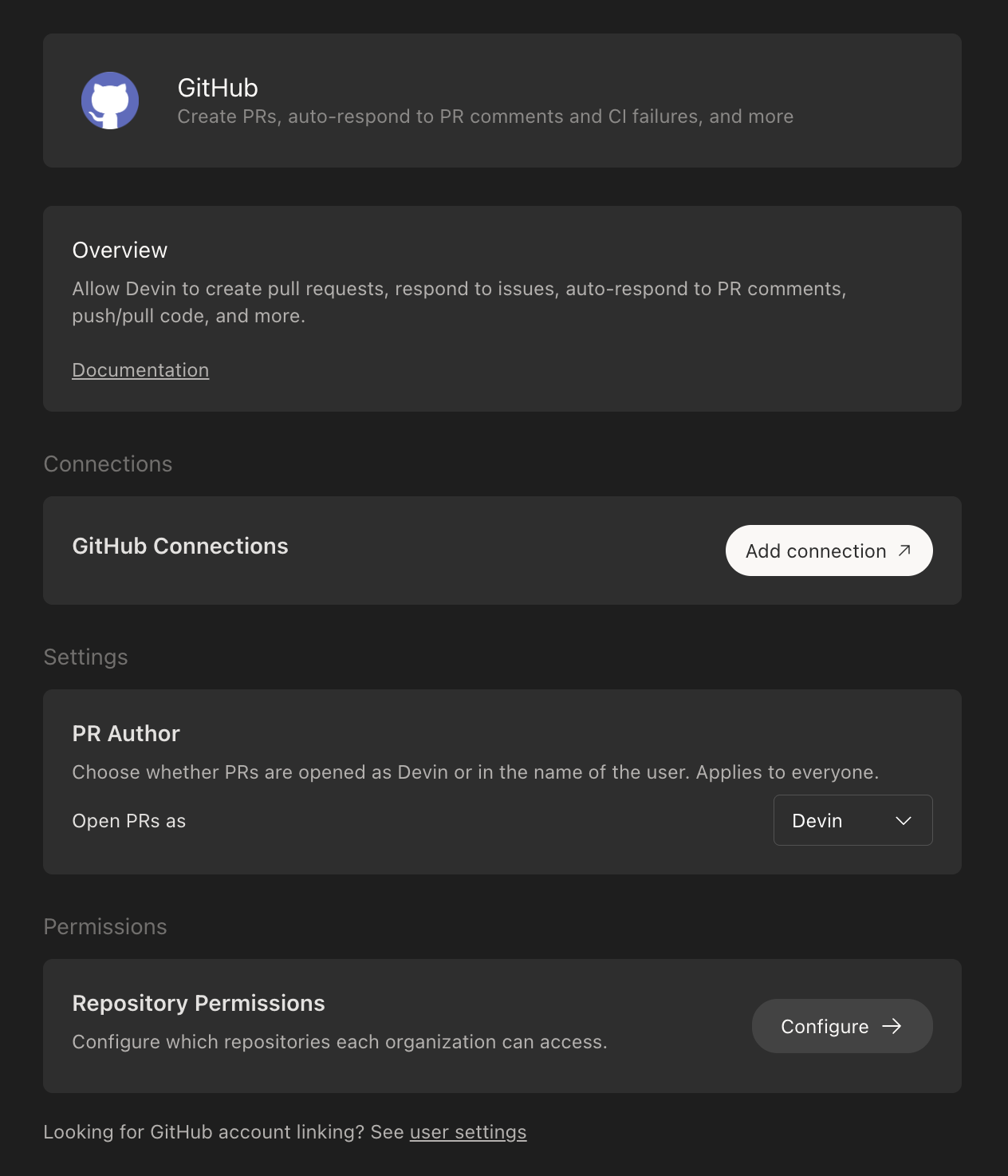

Configuration de l’intégration

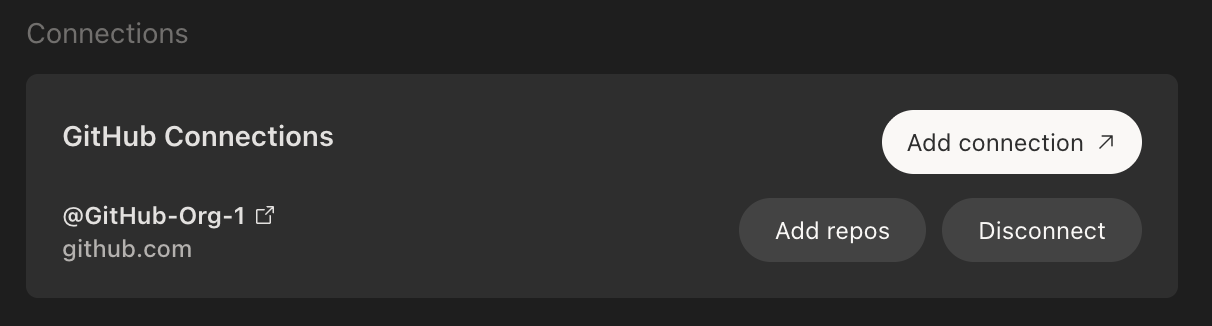

- Dans votre compte Devin sur app.devin.ai, accédez à Settings > Integrations > GitHub et cliquez sur Add Connection.

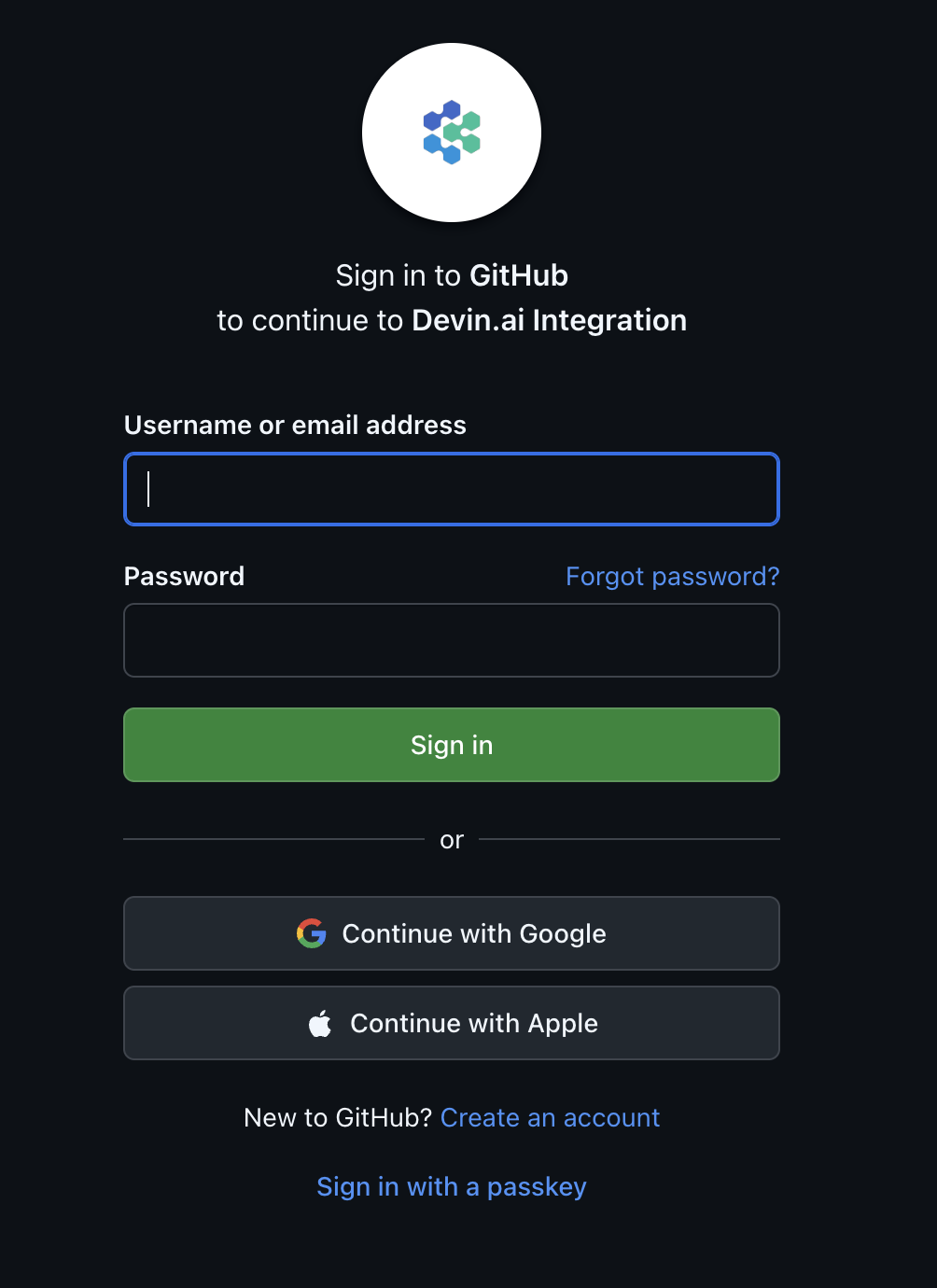

- Si vous n’êtes pas déjà connecté à GitHub, vous serez invité à vous authentifier.

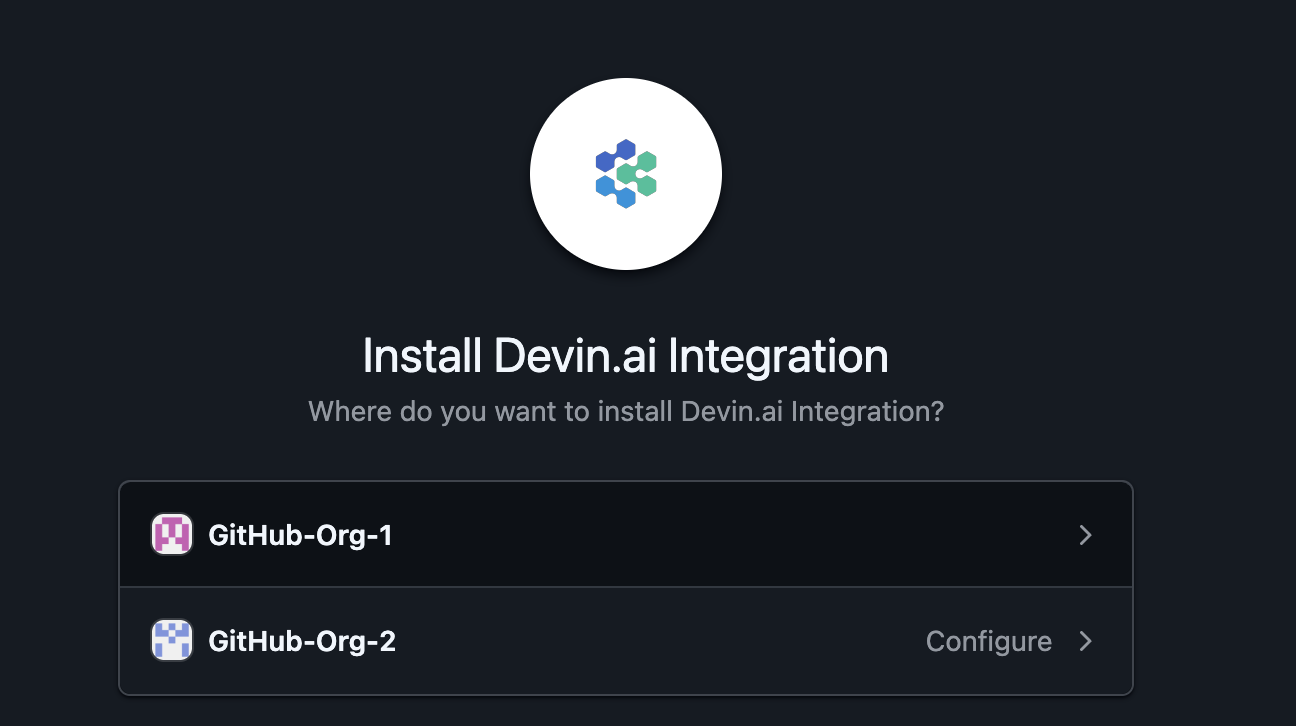

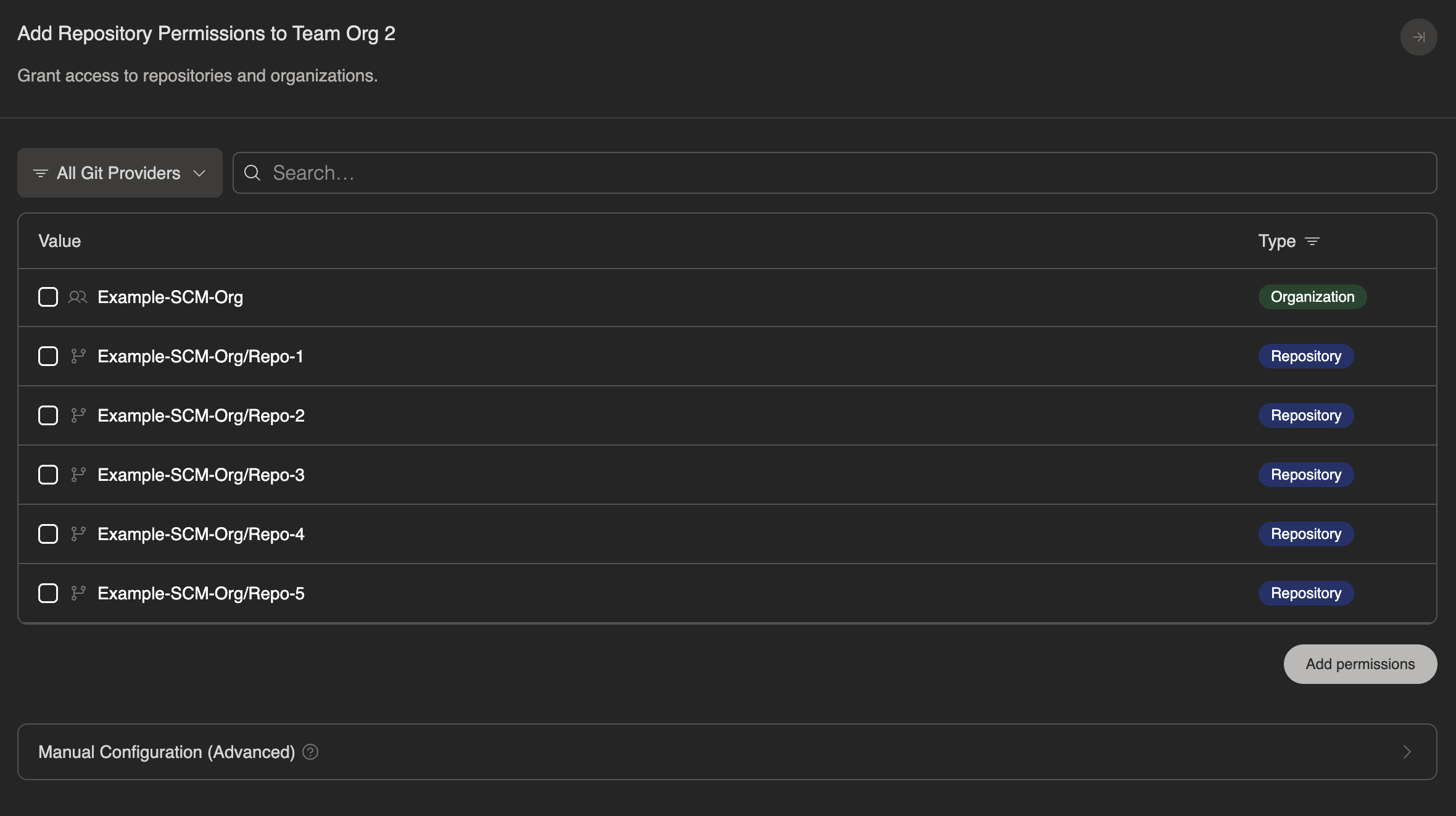

- Sélectionnez l’organisation GitHub que vous souhaitez connecter à Devin.

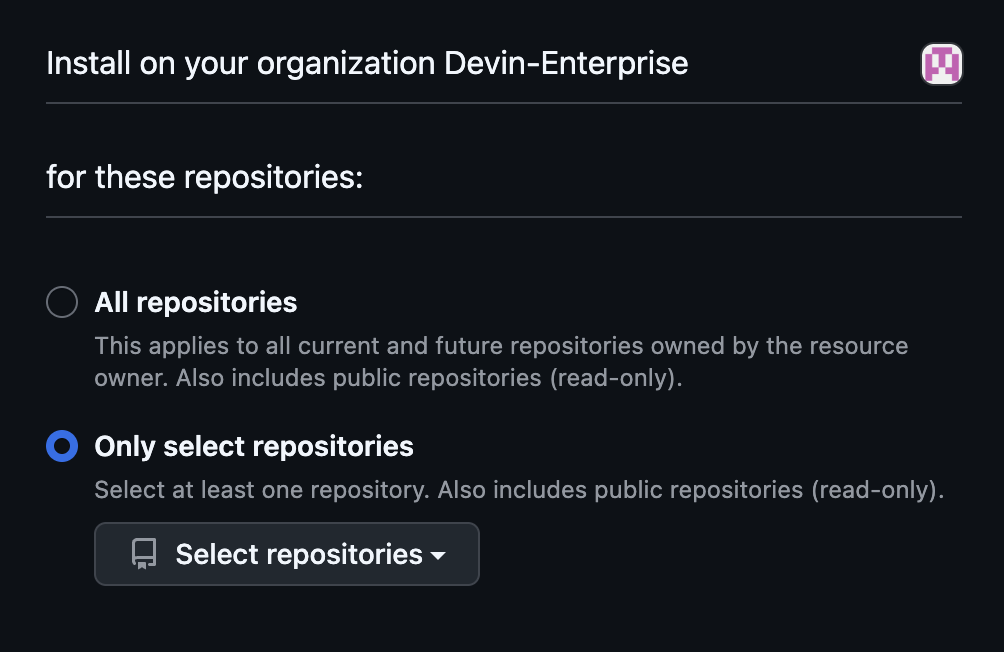

- Choisissez d’accorder à Devin l’accès à All repositories ou Select repositories afin de contrôler à quels dépôts Devin peut accéder.

- Une fois l’autorisation GitHub terminée, vous serez redirigé vers les paramètres de Devin, où vous pourrez confirmer que l’intégration est active.

Utiliser Devin avec l’intégration GitHub

Pour les utilisateurs Core et Teams

Pour les utilisateurs Enterprise

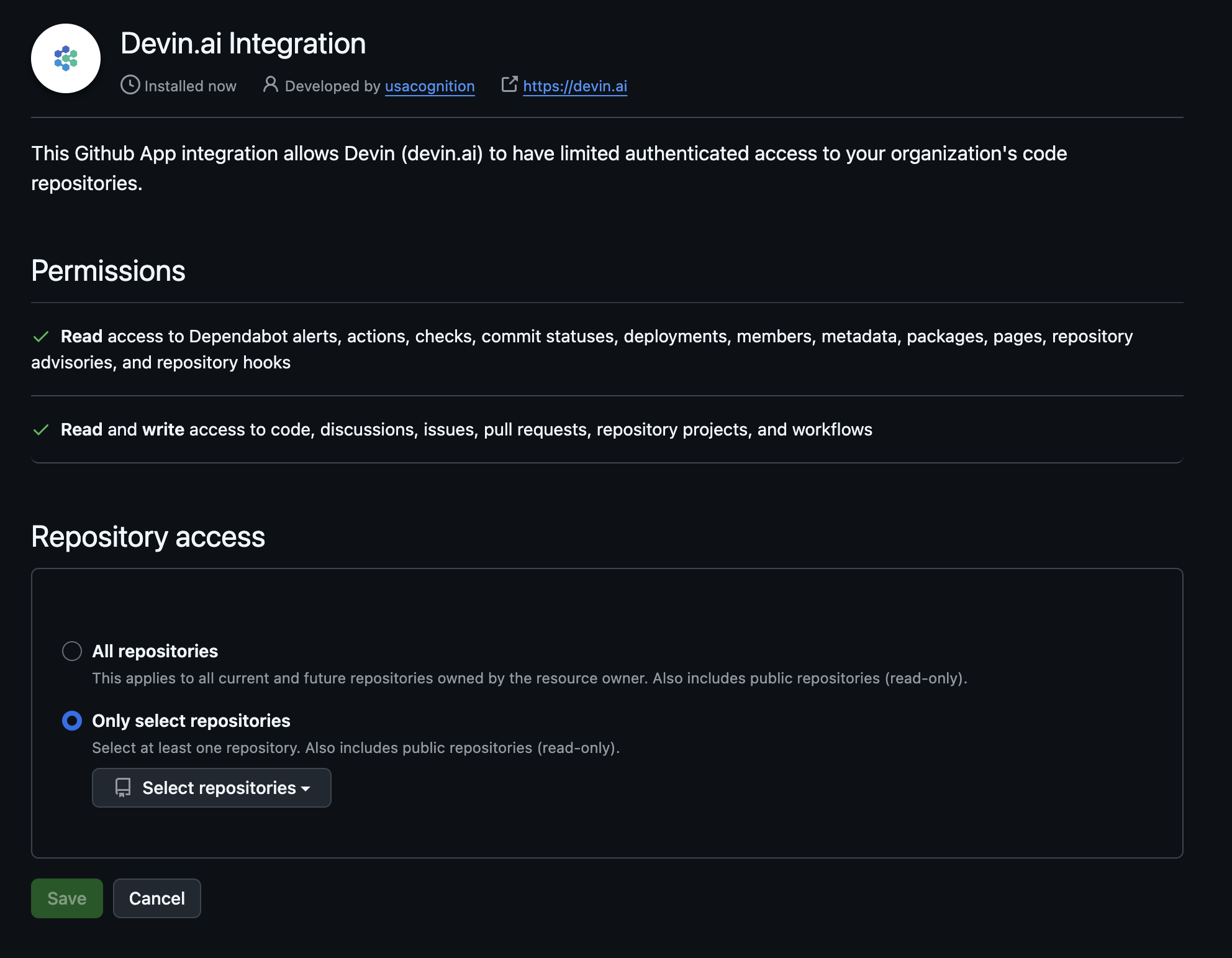

Gestion des autorisations de Devin dans GitHub

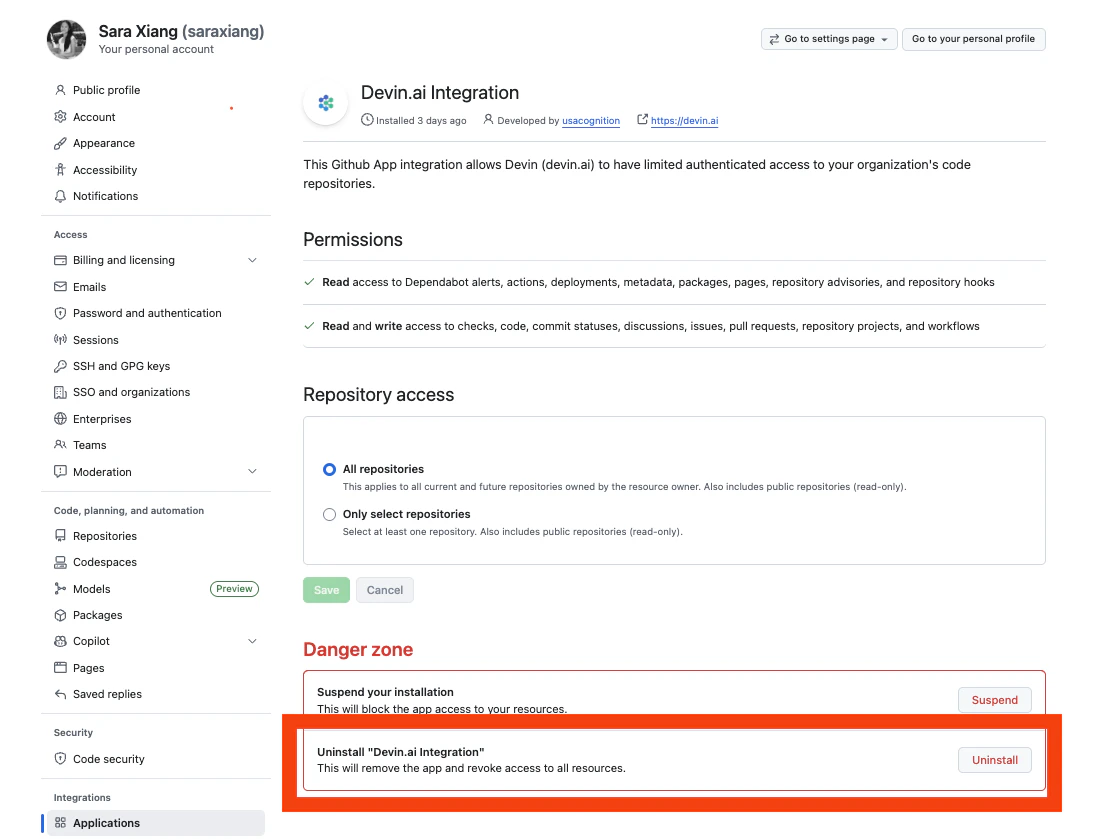

- Pour votre organisation GitHub, accédez à Settings > GitHub Apps (par exemple,

https://github.com/organizations/<org_name>/settings/installations) - Sélectionnez Configure pour l’intégration Devin.ai

- Sous Repository access, choisissez d’accorder l’accès à tous les dépôts ou uniquement à certains dépôts

- Cliquez sur Save pour appliquer vos modifications

| Autorisation | Description |

|---|---|

dependabot alerts | Permet à Devin de résoudre les alertes Dependabot en votre nom (c.-à-d. mettre à jour les versions de dépendances) |

actions | Permet à Devin de consulter les actions configurées pour un dépôt afin de comprendre si les changements de Devin passent la CI |

deployments | Permet à Devin de voir quelles versions d’un dépôt ont été déployées |

metadata | Permet à Devin de consulter les métadonnées cruciales d’un dépôt, par exemple qui en est propriétaire |

packages | Permet à Devin de voir quelles versions d’un dépôt ont été publiées sous forme de package |

pages | Permet à Devin de consulter les pages associées à un dépôt, par exemple pour voir la documentation |

repository security advisories | Permet à Devin de consulter les avis de sécurité liés à un dépôt afin d’aider à corriger les problèmes de sécurité |

members | Permet à Devin de consulter les membres d’une organisation |

webhooks | Permet à Devin de consulter les hooks configurés pour un dépôt, par exemple pour le linting et la vérification de types |

| Autorisation | Description |

|---|---|

checks | Permet à Devin de consulter et de reporter les résultats des checks pour un dépôt afin de comprendre et de communiquer si les changements de Devin passent la CI |

commit statuses | Permet à Devin de consulter et de définir les statuts de commit afin d’indiquer si un commit passe la CI |

contents | Permet à Devin de contribuer à la base de code |

discussions | Permet à Devin de contribuer aux discussions |

issues | Permet à Devin d’ouvrir de nouveaux tickets/issues |

pull requests | Permet à Devin de créer de nouvelles PR |

projects | Permet à Devin de consulter et de gérer les projets associés à un dépôt, par exemple pour récupérer des informations sur une tâche |

workflows | Permet à Devin de configurer de nouveaux workflows, par exemple pour aider à configurer la CI/CD |

Modèles de pull request

Modèle spécifique à Devin (recommandé)

devin_pr_template.md dans l’un des emplacements PULL_REQUEST_TEMPLATE pris en charge ci-dessous. C’est utile si vous souhaitez que Devin ajoute un contexte supplémentaire, comme une checklist de relecture ou un diagramme Mermaid des fichiers modifiés.

Ordre de recherche des modèles

- PULL_REQUEST_TEMPLATE/devin_pr_template.md

- docs/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- .github/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- pull_request_template.md

- docs/pull_request_template.md

- .github/pull_request_template.md

Pour plus d’informations sur les modèles de pull request GitHub (emplacements pris en charge, modèles multiples, paramètres de requête, etc.), consultez la documentation GitHub : Creating a pull request template for your repository.

Signature des commits

- Créez (ou choisissez) un compte utilisateur GitHub dédié qui possédera à la fois l’identité d’auteur des commits et les identifiants utilisés par Devin pour effectuer les pushs — p. ex.,

devin@company.com. Utiliser un seul compte pour les deux simplifie la configuration de la signature ; en utiliser deux répartit la configuration décrite ci-dessous entre les deux. - Générez localement une clé GPG avec l’adresse e-mail de ce compte comme UID, en suivant les instructions de GitHub.

- Téléversez la clé publique sur le compte GitHub dont l’adresse e-mail vérifiée correspond à l’UID GPG, dans GitHub Settings > SSH and GPG keys. GitHub vérifie les signatures par rapport à l’identité de l’auteur du commit, et non à l’identité qui effectue le push — la clé publique doit se trouver sur le compte qui possède l’adresse e-mail dans

user.email. (S’il s’agit du même compte dédié que celui utilisé pour les pushs, vous ne devez le faire qu’une seule fois.) - Exportez la clé privée, encodez-la en base64, puis ajoutez-la (avec les

GIT_USER_NAME/GIT_USER_EMAILcorrespondants) comme secrets dans Settings > Secrets. - Dans votre configuration d’environnement à l’échelle de l’organisation, importez la clé et activez la signature au démarrage de chaque session. Consultez l’exemple de signature GPG des commits prêt à copier-coller pour obtenir le YAML complet.

Considérations relatives à la sécurité

- Protection de branche : Nous recommandons d’activer des règles de protection de branche sur votre branche principale afin de garantir que tous les contrôles requis ont été validés avant que Devin ne puisse fusionner les modifications.

- Autorisations au niveau de l’organisation : Devin utilise les autorisations accordées au niveau de l’organisation, et non les autorisations de l’utilisateur qui exécute la session.

- Accès homogène : Tous les utilisateurs ayant accès aux organisations GitHub et Devin partagent les mêmes autorisations d’intégration Devin.

- Création de dépôts : Devin ne peut pas créer de nouveaux dépôts dans votre compte GitHub.

Autorisation d’adresses IP

- 100.20.50.251

- 44.238.19.62

- 52.10.84.81

- 52.183.72.253

- 20.172.46.235

- 52.159.232.99

- 4.204.199.103

- 54.201.200.193

- 54.69.238.189

- 100.23.34.160

Ces adresses IP peuvent changer lors de futures mises à jour. Nous vous recommandons de consulter régulièrement nos notes de version afin de suivre toute modification.

Dépannage : organisation GitHub connectée à la mauvaise organisation Devin

-

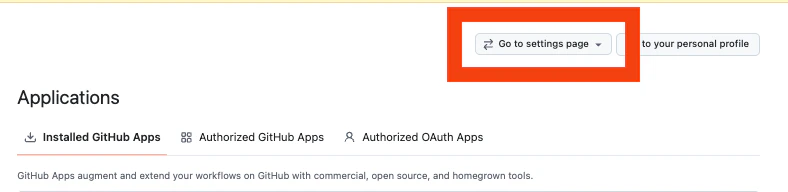

Accédez à github.com/settings/installations et cliquez sur Configure à côté de Devin.ai Integration.

Si nécessaire, basculez vers le bon contexte d’organisation GitHub à l’aide du menu déroulant Go to settings page en haut à droite.

-

Sur la page d’installation, faites défiler jusqu’à la section Danger zone et cliquez sur Uninstall pour supprimer Devin.ai Integration de l’organisation GitHub.

- Revenez à app.devin.ai et actualisez la page. Vous pouvez maintenant réinstaller l’intégration GitHub pour votre organisation Devin.

FAQ sur l’intégration GitHub

Puis-je connecter un compte GitHub personnel au compte Devin de mon organisation ?

Puis-je connecter un compte GitHub personnel au compte Devin de mon organisation ?

Oui, vous pouvez connecter une organisation GitHub ou un compte GitHub personnel à votre organisation Devin. Nous vous recommandons toutefois de connecter le compte qui dispose des autorisations appropriées pour que Devin puisse accéder aux dépôts dont votre équipe a besoin.

Comment l’application GitHub gère-t-elle l’authentification des utilisateurs ?

Comment l’application GitHub gère-t-elle l’authentification des utilisateurs ?

Seuls les utilisateurs membres de l’organisation ayant installé l’intégration GitHub peuvent l’utiliser dans leurs sessions Devin. Devin hérite de l’accès à l’intégration GitHub en fonction de l’appartenance de l’utilisateur à cette organisation.

Comment Devin gère-t-il et fait-il tourner les clés de chiffrement ?

Comment Devin gère-t-il et fait-il tourner les clés de chiffrement ?

Les clés de chiffrement sont gérées par AWS KMS et sont périodiquement renouvelées.