Documentation Index

Fetch the complete documentation index at: https://docs.devin.ai/llms.txt

Use this file to discover all available pages before exploring further.

为什么要将 Devin 与 GitHub 集成?

在使用 GitHub Enterprise Server,或启用了数据驻留的 GitHub Enterprise Cloud? 请参阅 GitHub Enterprise Server Integration guide,了解配置说明。

设置集成

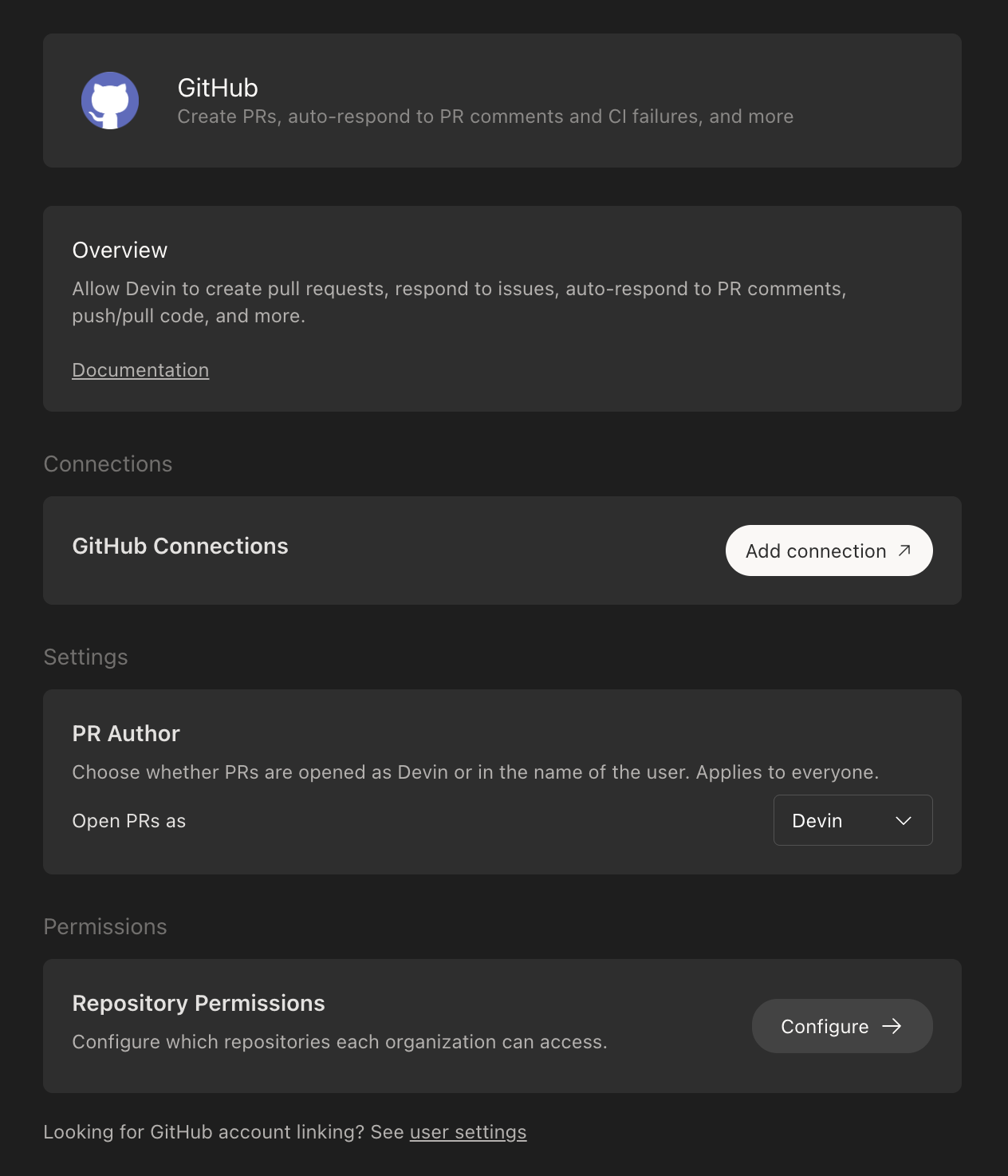

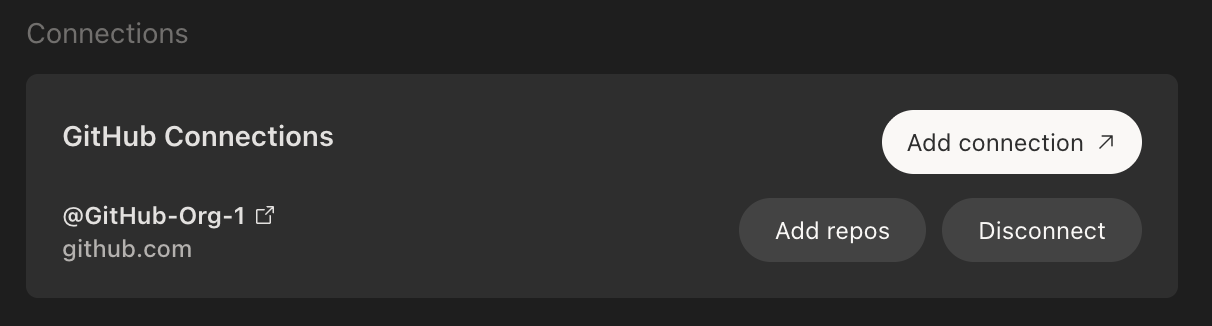

- 在您的 Devin 账户中访问 app.devin.ai,导航到 Settings > Integrations > GitHub,然后点击 Add Connection。

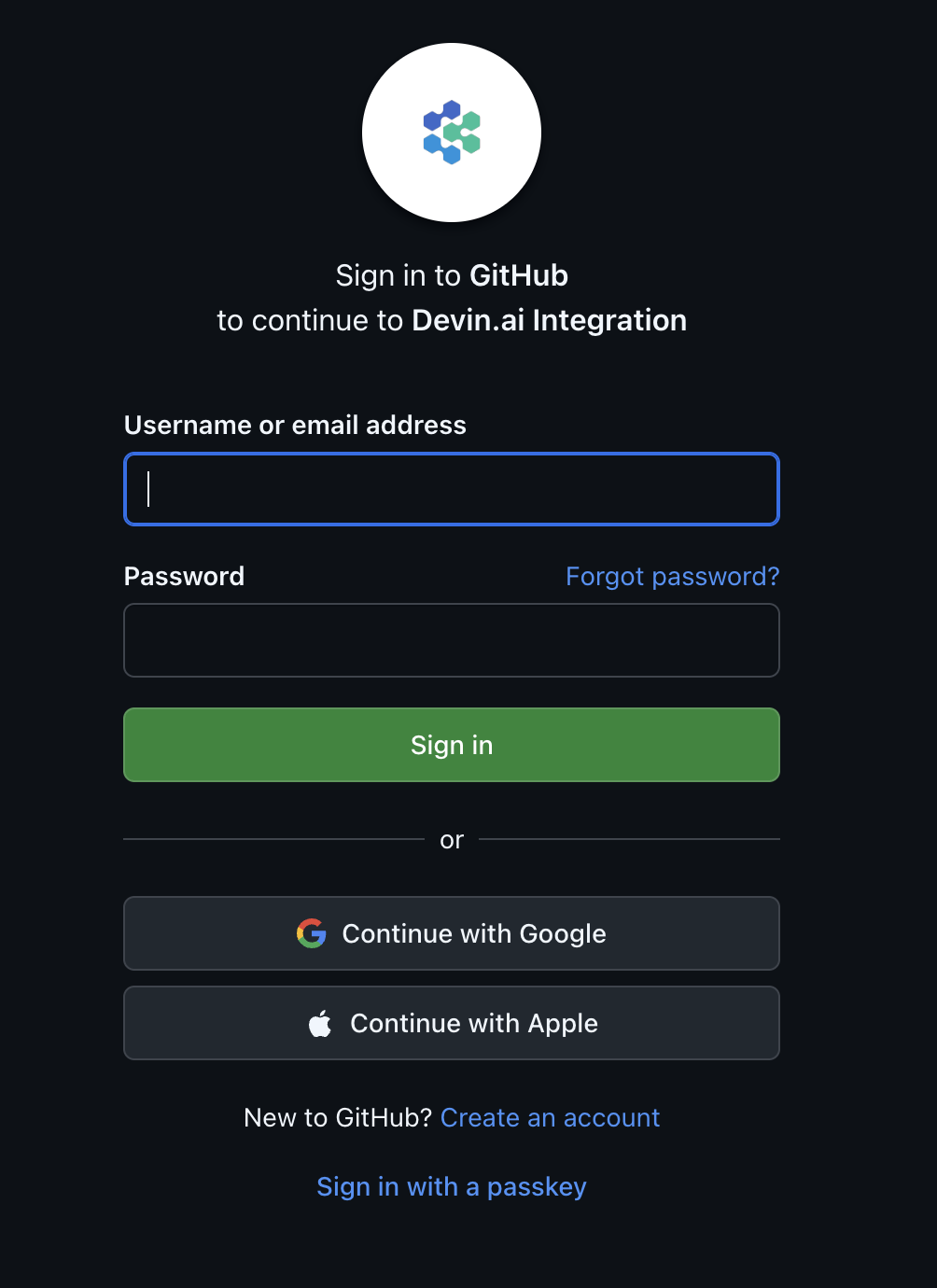

- 如果您尚未登录 GitHub,系统会提示您进行身份验证。

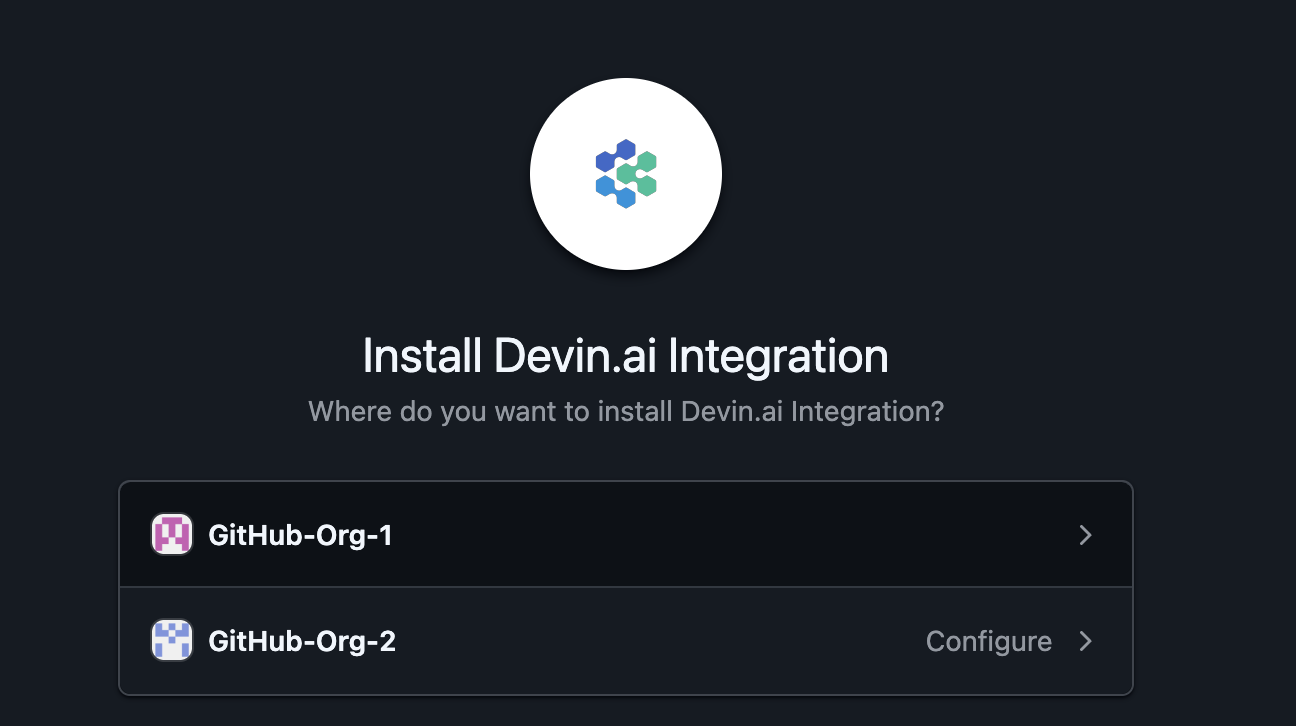

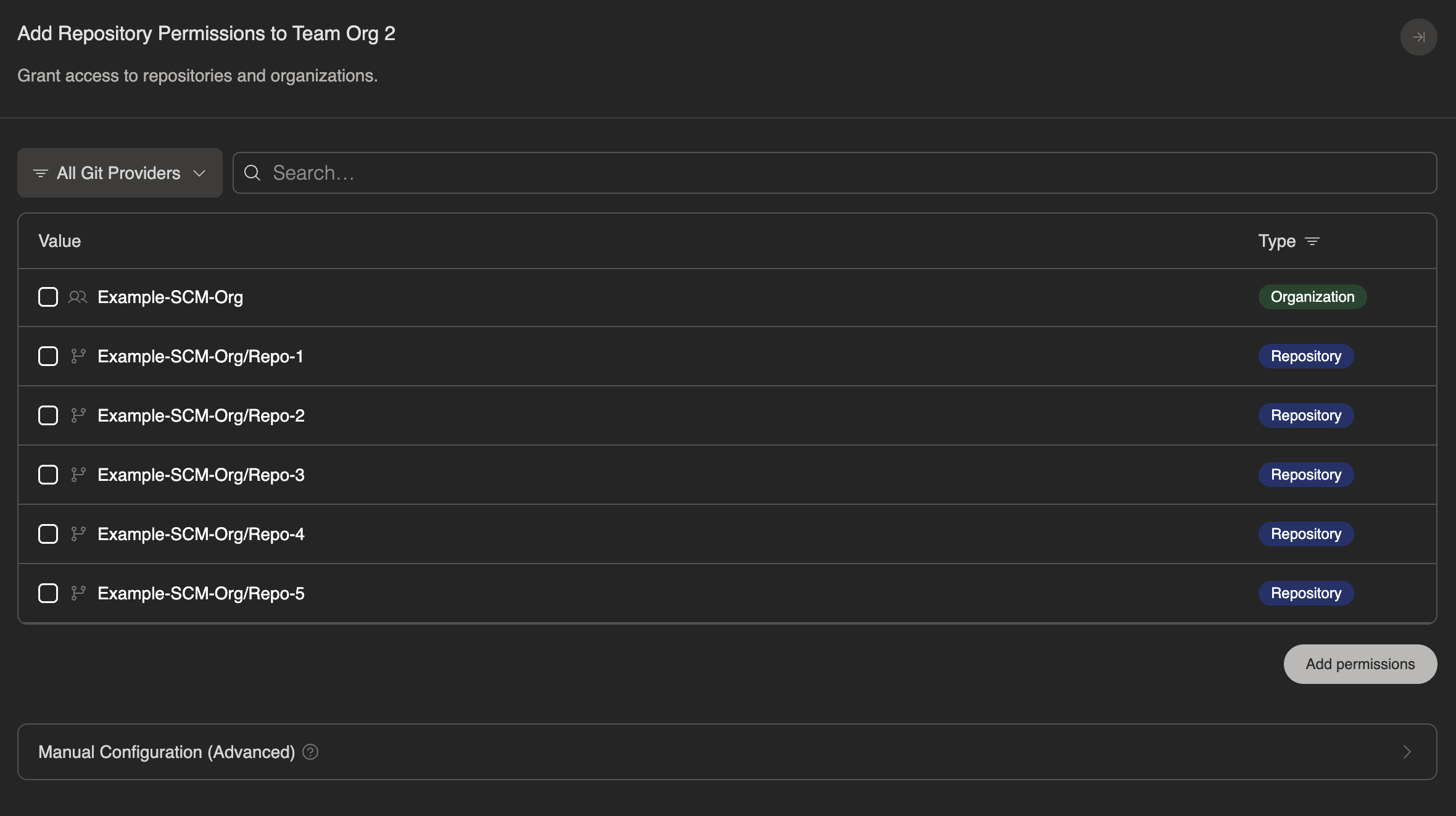

- 选择您希望连接到 Devin 的 GitHub 组织。

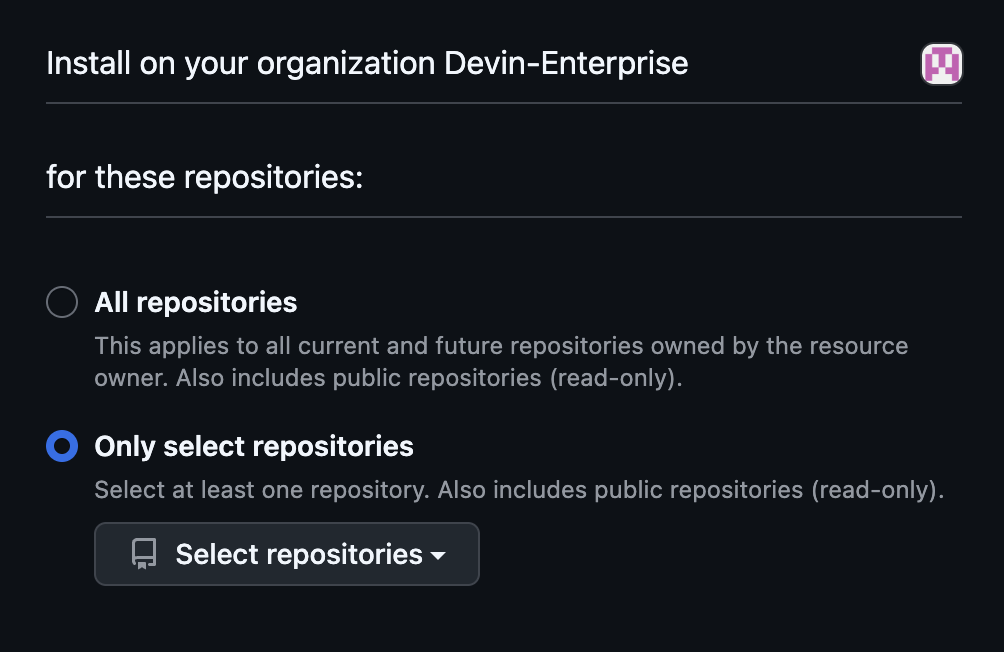

- 选择是否授予 Devin 对 All repositories 或 Select repositories 的访问权限,以控制 Devin 可访问的代码仓库范围。

- 完成 GitHub 授权后,系统会将您重定向回 Devin 的设置页面,您可以在该页面确认集成已激活。

使用 Devin 的 GitHub 集成

针对 Core 和 Teams 用户

适用于 Enterprise 用户

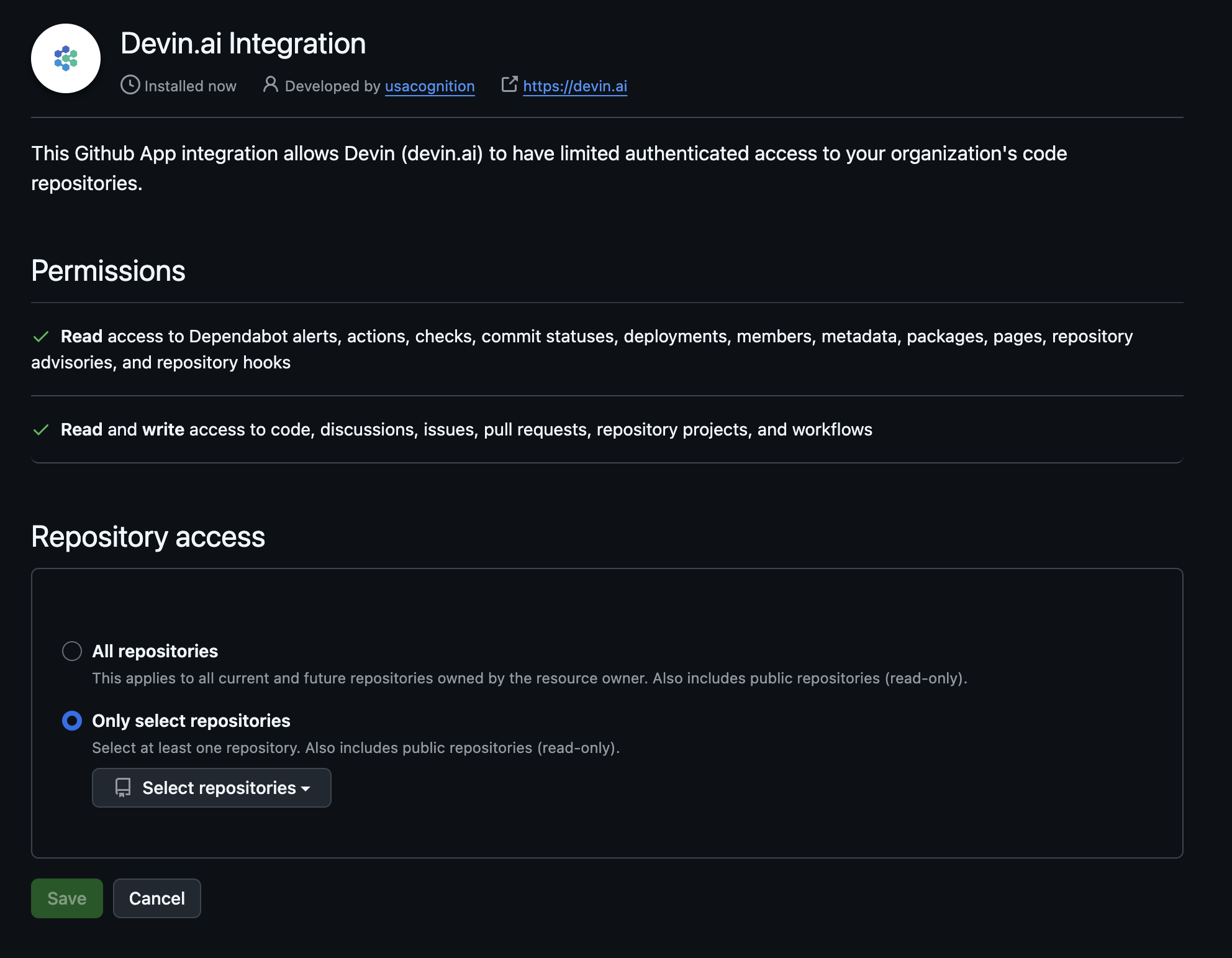

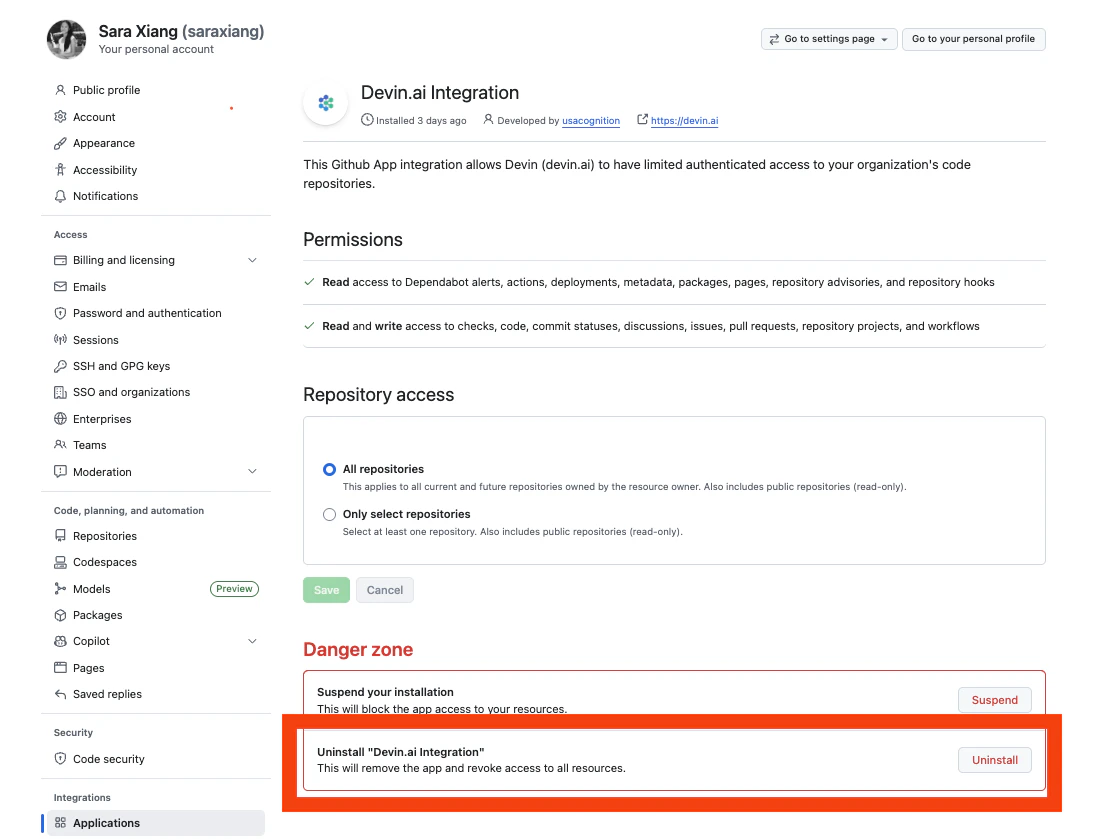

在 GitHub 中管理 Devin 的权限

- 前往你的 GitHub 组织的 Settings > GitHub Apps (例如:

https://github.com/organizations/<org_name>/settings/installations) - 找到 Devin.ai 集成并选择 Configure

- 在 Repository access 中,选择授予对所有仓库的访问权限,或仅选择特定仓库

- 点击 Save 以应用更改

| Permission | Description |

|---|---|

dependabot alerts | 允许 Devin 代表你处理 Dependabot 警报 (例如升级依赖版本) |

actions | 允许 Devin 查看为仓库配置的 actions,以便了解 Devin 的更改是否通过 CI |

deployments | 允许 Devin 查看仓库的哪些版本已被部署 |

metadata | 允许 Devin 查看关于仓库的重要元数据,例如仓库所有者 |

packages | 允许 Devin 查看仓库的哪些版本被发布为 package |

pages | 允许 Devin 查看与仓库关联的 pages,例如用于查看文档 |

repository security advisories | 允许 Devin 查看与仓库相关的安全公告,以便帮助修复安全问题 |

members | 允许 Devin 查看组织的成员 |

webhooks | 允许 Devin 查看为仓库配置的 webhooks,例如 lint 和类型检查 |

| Permission | Description |

|---|---|

checks | 允许 Devin 查看并上报仓库的检查结果,以便了解并告知 Devin 的更改是否通过 CI |

commit statuses | 允许 Devin 查看并设置提交状态,以指示某次提交是否通过 CI |

contents | 允许 Devin 向代码库提交更改 |

discussions | 允许 Devin 参与 discussions |

issues | 允许 Devin 创建新的 issues |

pull requests | 允许 Devin 创建新的 PR |

projects | 允许 Devin 查看和管理与仓库关联的 projects,例如获取某个任务的信息 |

workflows | 允许 Devin 设置新的 workflows,例如帮助配置 CI/CD |

Pull Request 模板

Devin 专用模板 (推荐)

PULL_REQUEST_TEMPLATE 位置添加一个名为 devin_pr_template.md 的文件,为 Devin 提供单独的模板,而无需修改你面向人工审核的默认模板。如果你希望 Devin 包含额外的上下文信息 (例如审阅者检查清单或已修改文件的 Mermaid 图表) ,这会特别有用。

模板查找顺序

- PULL_REQUEST_TEMPLATE/devin_pr_template.md

- docs/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- .github/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- pull_request_template.md

- docs/pull_request_template.md

- .github/pull_request_template.md

有关 GitHub pull request 模板的更多信息 (支持的位置、多模板、查询参数等) ,请参阅 GitHub 文档 (GitHub Docs) :为你的仓库创建 pull request 模板。

提交签名

- 创建 (或选择) 一个专用的 GitHub 用户账户,由它同时拥有提交作者身份 以及 Devin 用来推送的凭据——例如

devin@company.com。同一个账户同时承担这两项职责会让签名设置更简单;如果使用两个账户,则需要将下文所述配置拆分到两边。 - 在本地使用该账户的邮箱作为 UID 生成一个 GPG 密钥,并按照 GitHub 的指示操作。

- 将公钥上传到与 GPG UID 匹配的已验证邮箱所属的 GitHub 账户中,位置为 GitHub Settings > SSH and GPG keys。GitHub 会根据 提交作者 身份验证签名,而不是根据推送身份——公钥必须存在于拥有

user.email中该邮箱的账户上。 (如果这正是你用于推送的同一个专用账户,那么这一步只需执行一次。) - 导出私钥,将其进行 base64 编码,并将它 (以及对应的

GIT_USER_NAME/GIT_USER_EMAIL) 作为 secrets 添加到 Settings > Secrets。 - 在你的org-wide 环境配置中导入该密钥,并在每次会话启动时启用签名。完整 YAML 请参见可直接复制粘贴的 GPG commit signing example。

安全注意事项

- 分支保护: 我们建议在主分支上启用分支保护规则,以确保在 Devin 合并更改之前,所有必需的检查都已通过。

- 组织级权限: Devin 使用授予组织级别的权限,而不是运行会话的个人用户的权限。

- 一致的访问控制: 所有同时加入 GitHub 组织和 Devin 组织的用户,共享相同的 Devin 集成权限。

- 仓库创建: Devin 无法在你的 GitHub 账户中创建新的仓库。

IP 白名单

- 100.20.50.251

- 44.238.19.62

- 52.10.84.81

- 52.183.72.253

- 20.172.46.235

- 52.159.232.99

- 4.204.199.103

- 54.201.200.193

- 54.69.238.189

- 100.23.34.160

这些 IP 地址可能会在未来更新中发生变化。我们建议你关注我们的发行说明,以便了解任何变更。

故障排查:GitHub organization 连接到了错误的 Devin organization

-

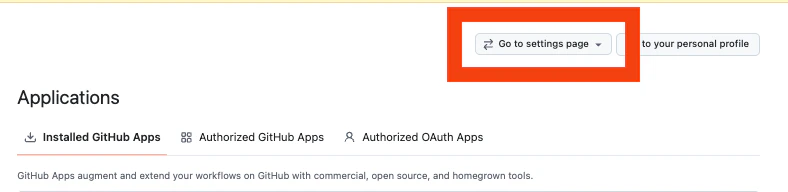

前往 github.com/settings/installations,然后点击 Devin.ai Integration 旁边的 Configure。

如有需要,可使用右上角的 Go to settings page 下拉菜单切换到正确的 GitHub organization context。

-

在安装页面中,滚动到 Danger zone 部分并点击 Uninstall,从 GitHub organization 中移除 Devin.ai Integration。

- 返回 app.devin.ai 并刷新页面。现在,你可以在你的 Devin organization 下重新安装 GitHub integration。

GitHub 集成常见问题

我可以将个人 GitHub 账号连接到我们组织的 Devin 账号吗?

我可以将个人 GitHub 账号连接到我们组织的 Devin 账号吗?

可以。用户可以将 GitHub 组织账号或个人 GitHub 账号连接到其 Devin 组织。不过,我们建议连接具备 Devin 访问团队所需代码仓库的相应权限的账号。

GitHub 应用如何处理用户认证?

GitHub 应用如何处理用户认证?

只有安装了该 GitHub 集成的组织成员,才能在其 Devin 会话中使用该集成。Devin 会根据用户的组织成员身份继承对该 GitHub 集成的访问权限。

Devin 如何管理和轮换加密密钥?

Devin 如何管理和轮换加密密钥?

加密密钥由 AWS KMS 管理,并会定期轮换。