Documentation Index

Fetch the complete documentation index at: https://docs.devin.ai/llms.txt

Use this file to discover all available pages before exploring further.

Por que integrar o Devin com o GitHub?

Usando GitHub Enterprise Server ou GitHub Enterprise Cloud com Data Residency? Veja o guia de integração com GitHub Enterprise Server para instruções de configuração.

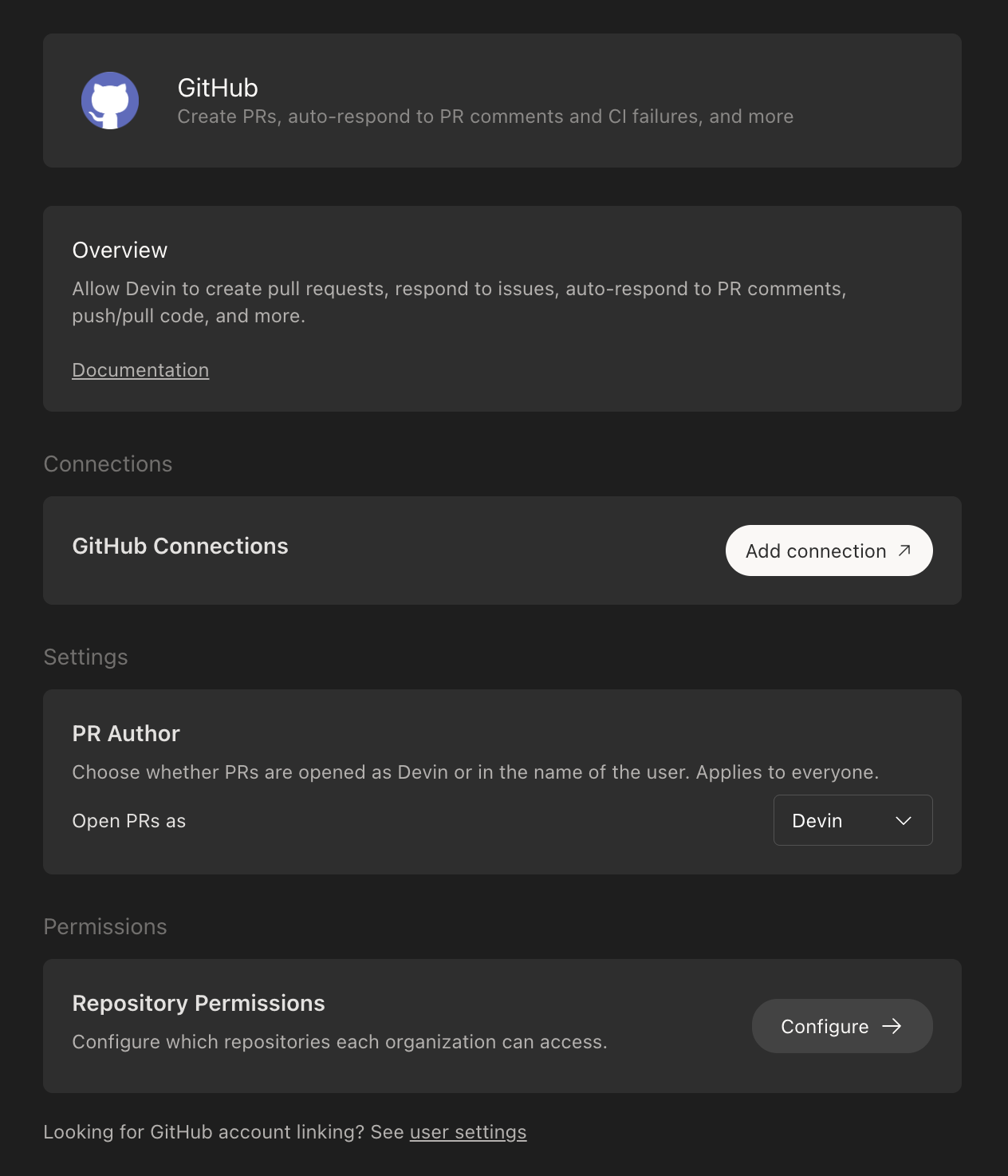

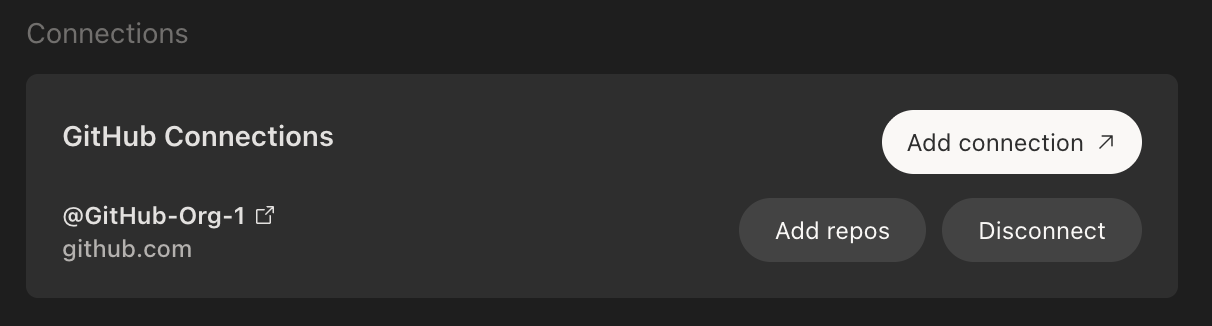

Configurando a integração

- Na sua conta no Devin em app.devin.ai, vá até Settings > Integrations > GitHub e clique em Add Connection.

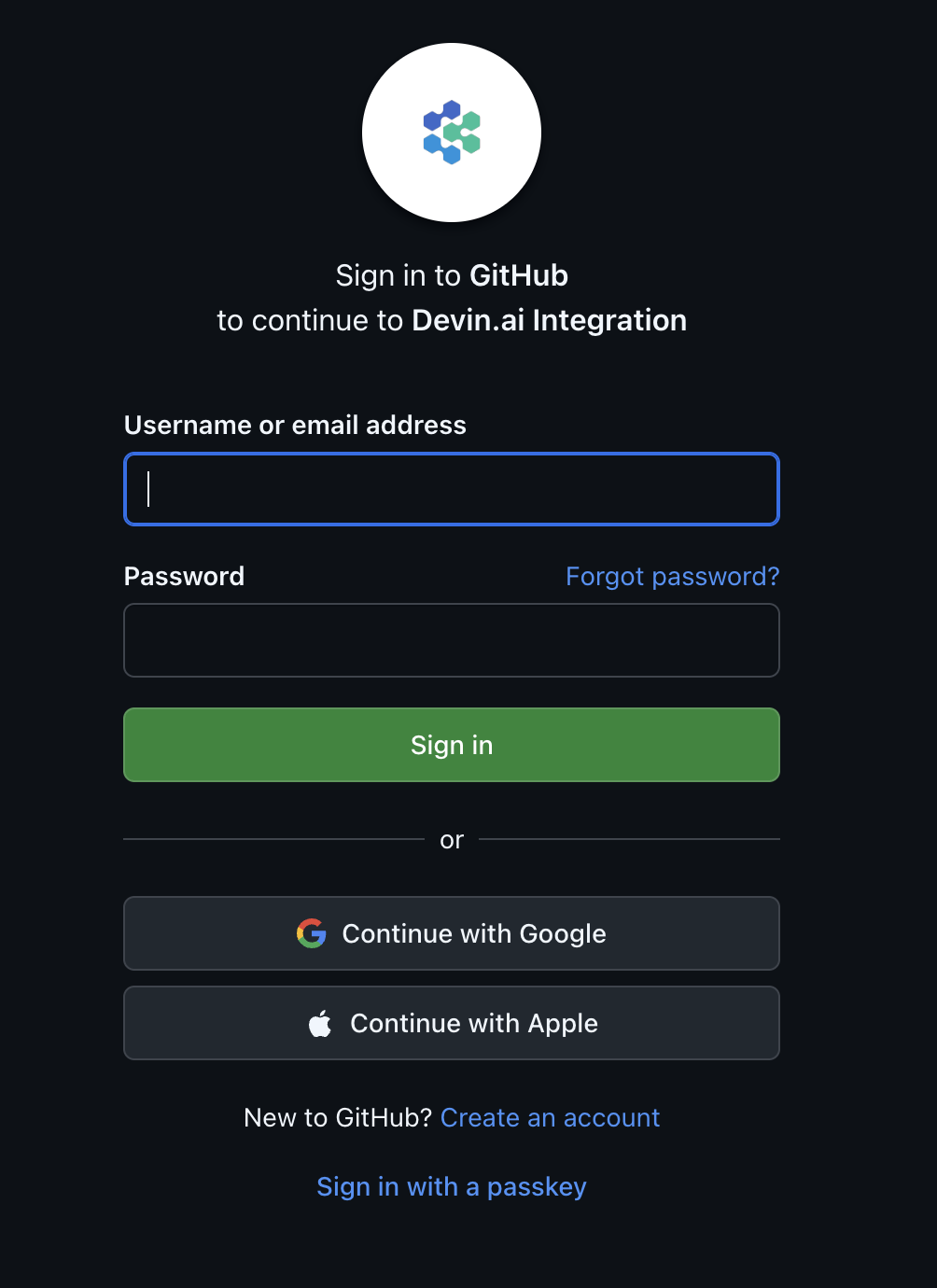

- Se você ainda não estiver logado no GitHub, será solicitado que se autentique.

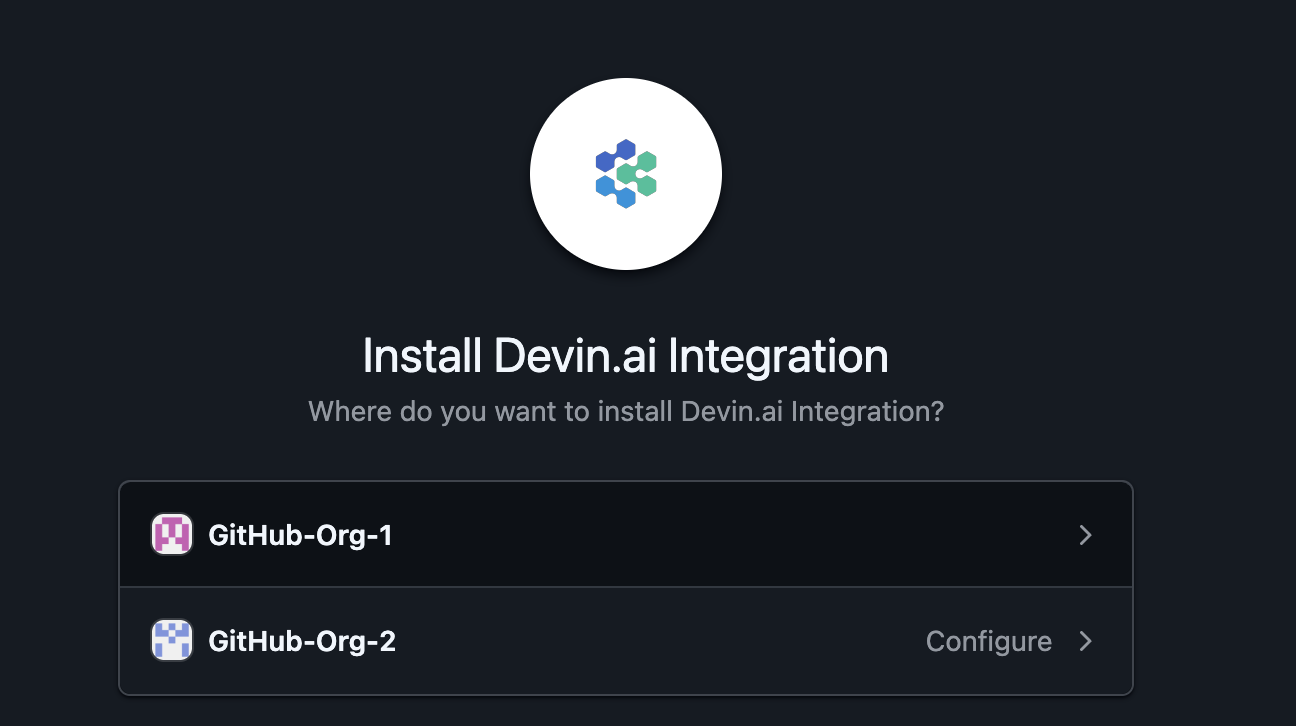

- Selecione a organização do GitHub que você quer conectar ao Devin.

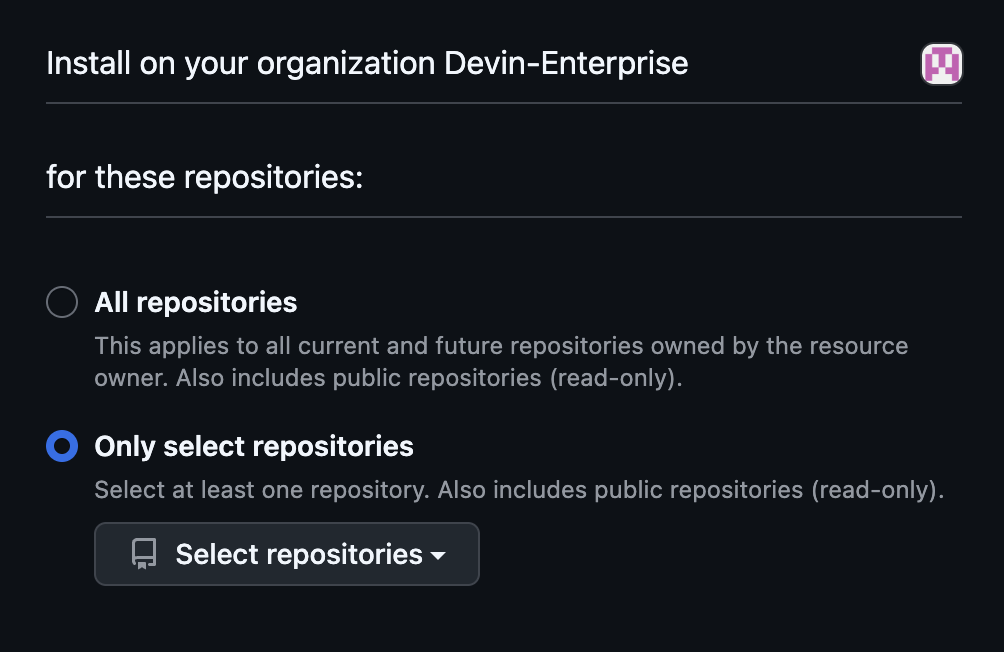

- Escolha se deseja conceder ao Devin acesso a All repositories ou Select repositories para controlar quais repositórios o Devin poderá acessar.

- Depois de concluir a autorização do GitHub, você será redirecionado para as configurações do Devin, onde poderá confirmar que a integração está ativa.

Usando o Devin com a integração com o GitHub

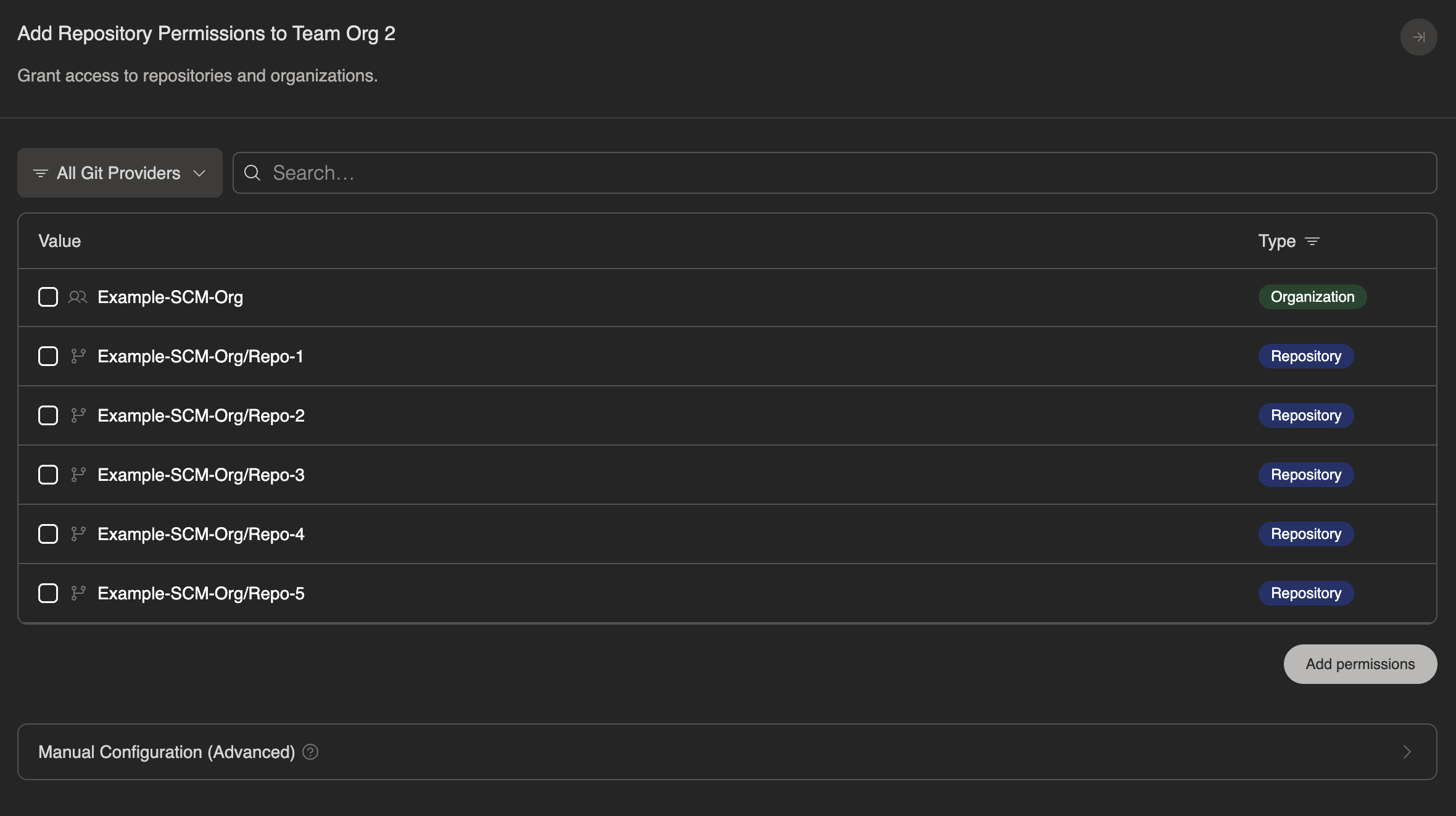

Para usuários do Core e do Teams

Para usuários Enterprise

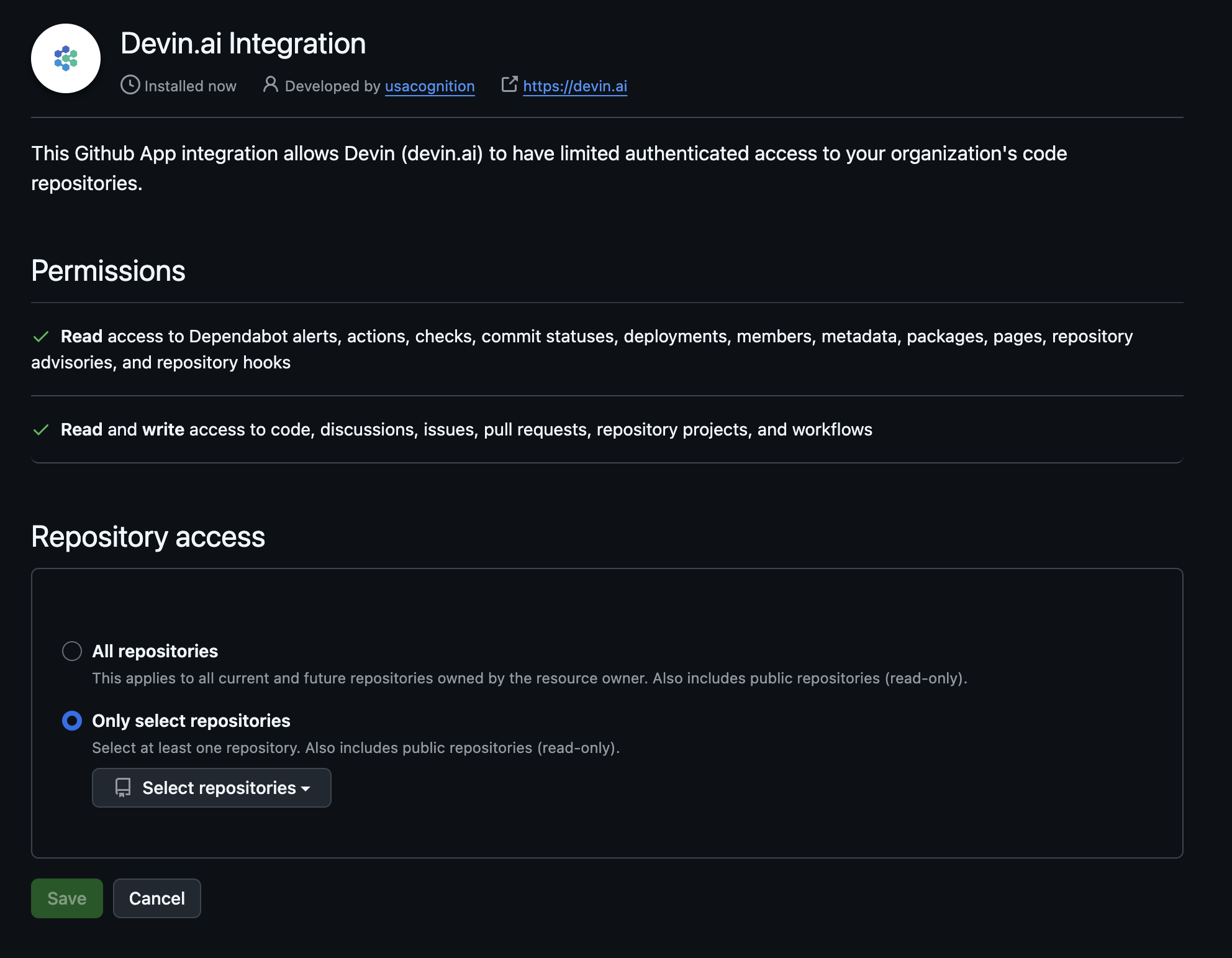

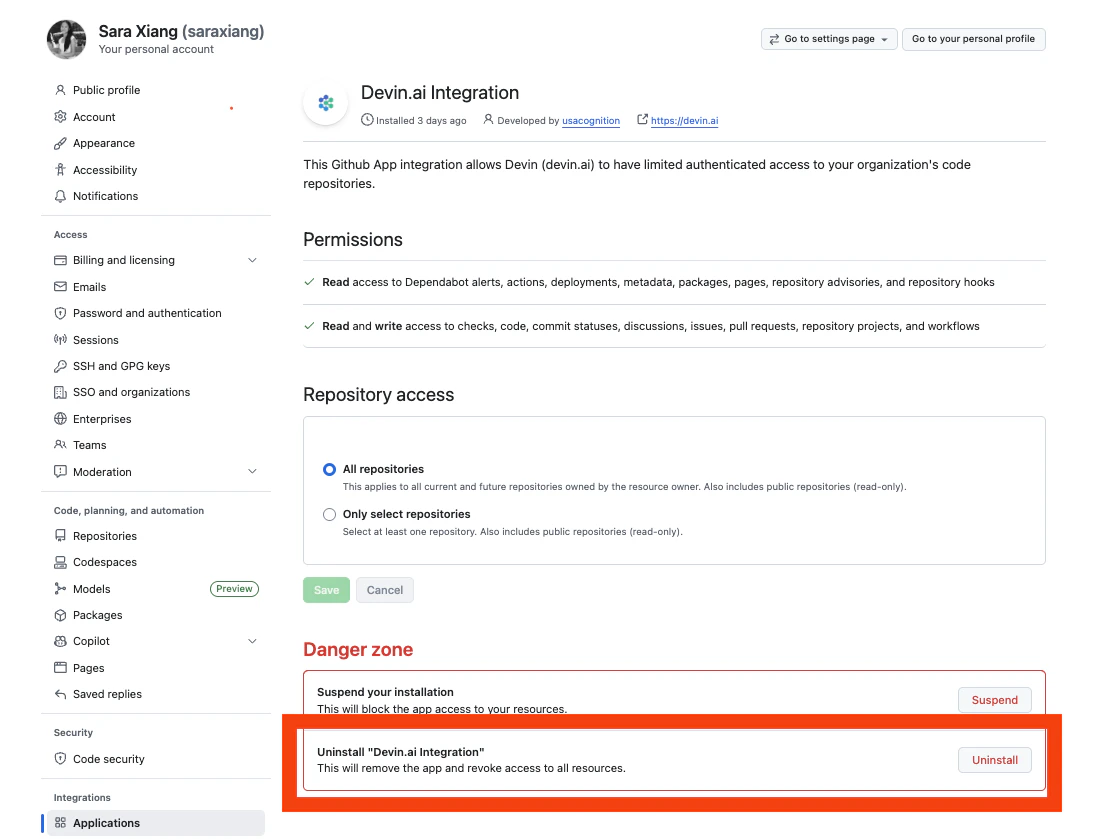

Gerenciando as permissões do Devin no GitHub

- Navegue até Settings > GitHub Apps da organização no GitHub (por exemplo,

https://github.com/organizations/<org_name>/settings/installations) - Selecione Configure para a integração Devin.ai

- Em Repository access, escolha conceder acesso a todos os repositórios ou selecione repositórios específicos

- Clique em Save para aplicar as alterações

| Permissão | Descrição |

|---|---|

dependabot alerts | Permite que o Devin resolva alertas do Dependabot em seu nome (ou seja, atualizando versões de dependências) |

actions | Permite que o Devin visualize as actions configuradas para um repositório, a fim de entender se as alterações do Devin passam no CI |

deployments | Permite que o Devin veja quais versões de um repositório foram implantadas |

metadata | Permite que o Devin veja metadados cruciais sobre um repositório, como quem é o proprietário |

packages | Permite que o Devin veja quais versões de um repositório foram entregues como pacote |

pages | Permite que o Devin consulte páginas associadas a um repositório, por exemplo, para visualizar documentação |

repository security advisories | Permite que o Devin veja avisos de segurança relacionados a um repositório para ajudar a corrigir problemas de segurança |

members | Permite que o Devin veja membros de uma organização |

webhooks | Permite que o Devin veja os hooks configurados para um repositório, por exemplo, linting e verificação de tipos |

| Permissão | Descrição |

|---|---|

checks | Permite que o Devin visualize e informe resultados de checks para um repositório, a fim de entender e comunicar se as alterações do Devin passam no CI |

commit statuses | Permite que o Devin visualize e defina commit statuses para indicar se um commit passa no CI |

contents | Permite que o Devin contribua com a base de código |

discussions | Permite que o Devin contribua em discussions |

issues | Permite que o Devin abra novos issues |

pull requests | Permite que o Devin crie novos PRs |

projects | Permite que o Devin visualize e gerencie projetos associados a um repositório, por exemplo, para recuperar informações sobre uma tarefa |

workflows | Permite que o Devin configure novos workflows, por exemplo, para ajudar a configurar CI/CD |

Modelos de Pull Request

Modelo específico do Devin (recomendado)

devin_pr_template.md em um dos locais compatíveis de PULL_REQUEST_TEMPLATE abaixo. Isso é útil se você quiser que o Devin inclua contexto adicional, como uma lista de verificação para revisores ou um diagrama Mermaid dos arquivos modificados.

Ordem de busca de templates

- PULL_REQUEST_TEMPLATE/devin_pr_template.md

- docs/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- .github/PULL_REQUEST_TEMPLATE/devin_pr_template.md

- pull_request_template.md

- docs/pull_request_template.md

- .github/pull_request_template.md

Para saber mais sobre templates de pull request do GitHub (locais suportados, múltiplos templates, parâmetros de query, etc.), consulte a documentação do GitHub: Creating a pull request template for your repository.

Assinatura de commits

- Crie (ou escolha) uma conta de usuário dedicada no GitHub que será responsável tanto pela identidade do autor do commit quanto pelas credenciais usadas pelo Devin para fazer push — por exemplo,

devin@company.com. Usar uma única conta para ambos simplifica a configuração da assinatura; usar duas divide entre elas a configuração descrita abaixo. - Gere uma chave GPG localmente com o email dessa conta como UID, seguindo as instruções do GitHub.

- Importe a chave pública para a conta do GitHub cujo email verificado corresponde ao UID do GPG, em GitHub Settings > SSH and GPG keys. O GitHub verifica assinaturas com base na identidade do autor do commit, não na identidade que faz o push — a chave pública precisa estar na conta que é dona do email em

user.email. (Se essa for a mesma conta dedicada usada para fazer push, você só precisa fazer isso uma vez.) - Exporte a chave privada, codifique-a em base64 e adicione-a (junto com os

GIT_USER_NAME/GIT_USER_EMAILcorrespondentes) como segredos em Configurações → Secrets. - Na sua configuração de ambiente em nível da organização, importe a chave e ative a assinatura no início de cada sessão. Consulte o exemplo de assinatura de commit com GPG pronto para copiar e colar para ver o YAML completo.

Considerações de segurança

- Proteção de branch: Recomendamos ativar regras de proteção de branch na branch principal para garantir que todas as verificações necessárias sejam concluídas com sucesso antes que o Devin possa mesclar alterações.

- Permissões em nível de organização: O Devin usa as permissões concedidas em nível de organização, não as permissões do usuário que está executando a sessão.

- Acesso consistente: Todos os usuários com acesso tanto à organização no GitHub quanto à organização no Devin compartilham as mesmas permissões de integração do Devin.

- Criação de repositório: O Devin não pode criar novos repositórios na sua conta do GitHub.

Lista de IPs permitidos

- 100.20.50.251

- 44.238.19.62

- 52.10.84.81

- 52.183.72.253

- 20.172.46.235

- 52.159.232.99

- 4.204.199.103

- 54.201.200.193

- 54.69.238.189

- 100.23.34.160

Esses endereços IP podem mudar em atualizações futuras. Recomendamos acompanhar nossas notas de versão para quaisquer alterações.

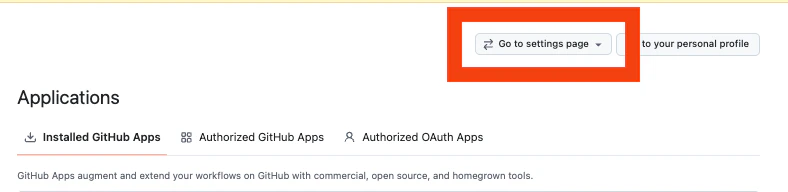

Solução de problemas: organização do GitHub conectada à organização errada do Devin

-

Acesse github.com/settings/installations e clique em Configure ao lado de Devin.ai Integration.

Se necessário, mude para o contexto correto da organização do GitHub usando o menu suspenso Go to settings page no canto superior direito.

-

Na página de instalação, role até a seção Danger zone e clique em Uninstall para remover a Devin.ai Integration da organização do GitHub.

- Volte para app.devin.ai e atualize a página. Agora você pode reinstalar a integração do GitHub na sua organização do Devin.

Perguntas frequentes sobre a integração com o GitHub

Posso conectar uma conta pessoal do GitHub à conta do Devin da minha organização?

Posso conectar uma conta pessoal do GitHub à conta do Devin da minha organização?

Sim, você pode conectar uma organização do GitHub ou uma conta pessoal do GitHub à sua organização no Devin. No entanto, recomendamos conectar a conta que tenha as permissões apropriadas para o Devin acessar os repositórios de que sua equipe precisa.

Como o app do GitHub lida com a autenticação de usuários?

Como o app do GitHub lida com a autenticação de usuários?

Somente usuários que são membros da organização que instalou a integração com o GitHub podem usá-la em suas sessões do Devin. O Devin herda o acesso à integração com o GitHub com base na associação do usuário à organização.

Como o Devin gerencia e rotaciona chaves de criptografia?

Como o Devin gerencia e rotaciona chaves de criptografia?

As chaves de criptografia são gerenciadas pelo AWS KMS e rotacionadas periodicamente.