Documentation Index

Fetch the complete documentation index at: https://docs.devin.ai/llms.txt

Use this file to discover all available pages before exploring further.

Panoramica

- GitHub App (Consigliata) — Registra e installa una GitHub App dedicata sulla tua istanza GHES o GHEC. Questa opzione semplifica la configurazione e non richiede la gestione di token di accesso personali.

- Personal Access Token (PAT) — Crea un account di servizio e genera un token di accesso personale con autorizzazioni granulari. Questo metodo funziona con tutte le versioni di GHES.

L’integrazione GitHub App è attualmente disponibile su base limitata. Per iniziare, contatta il tuo referente Cognition.

Configurazione della GitHub App

- Registrazione dell’App — Registra una GitHub App nella tua istanza GHES o GHEC. È necessaria una sola registrazione dell’App per istanza.

- Configurazione dell’App — Configura l’App registrata nella tua istanza GHES o GHEC (ad es. rendila pubblica e disattiva la scadenza del token).

- Installazione dell’App — Installa l’App registrata in ogni organizzazione GitHub a cui vuoi consentire l’accesso a Devin. È necessaria un’installazione per ogni organizzazione.

Prerequisiti

- Un utente Devin con Gestisci le autorizzazioni Git

- Accesso come owner o admin all’organizzazione GitHub in cui verrà registrata l’App

Passaggio 1: Registra la GitHub App

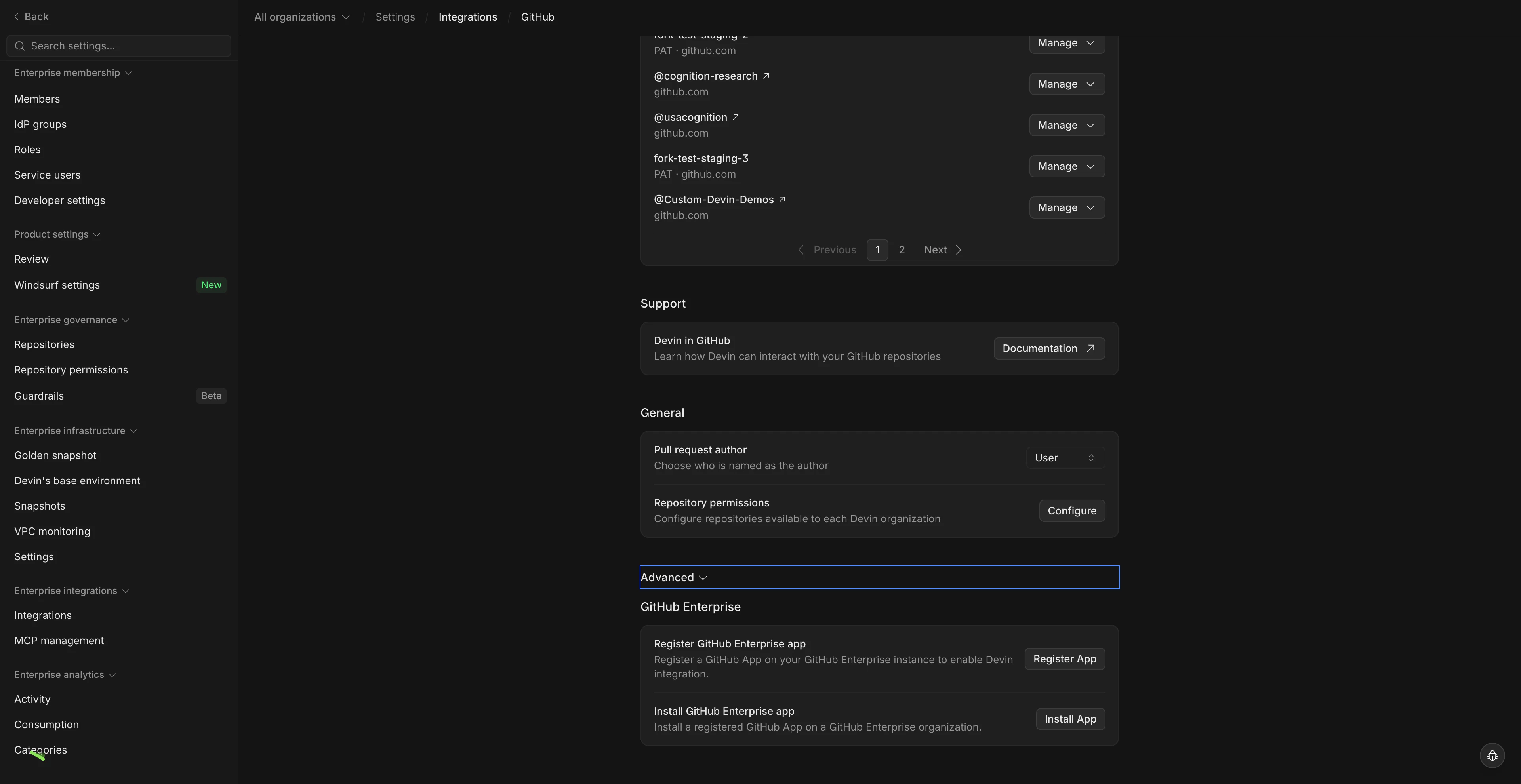

- Nel tuo account Devin, vai a Enterprise Settings → Integrations → GitHub.

- Espandi la sezione Advanced per visualizzare le opzioni GitHub Enterprise.

- Fai clic su Register App.

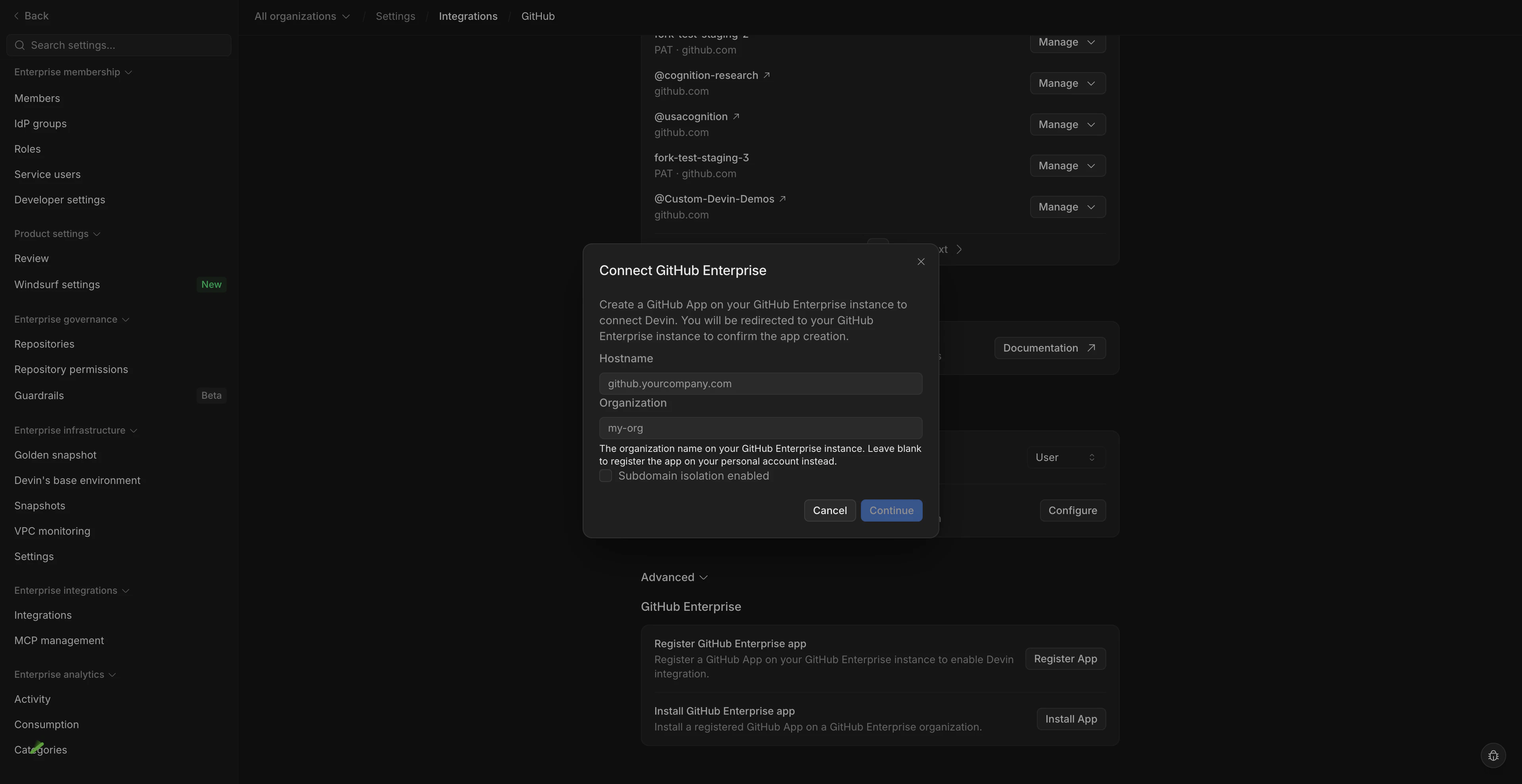

- Nella finestra modale visualizzata, inserisci l’hostname della tua istanza GHES o GHEC e l’organizzazione in cui verrà registrata la GitHub App.

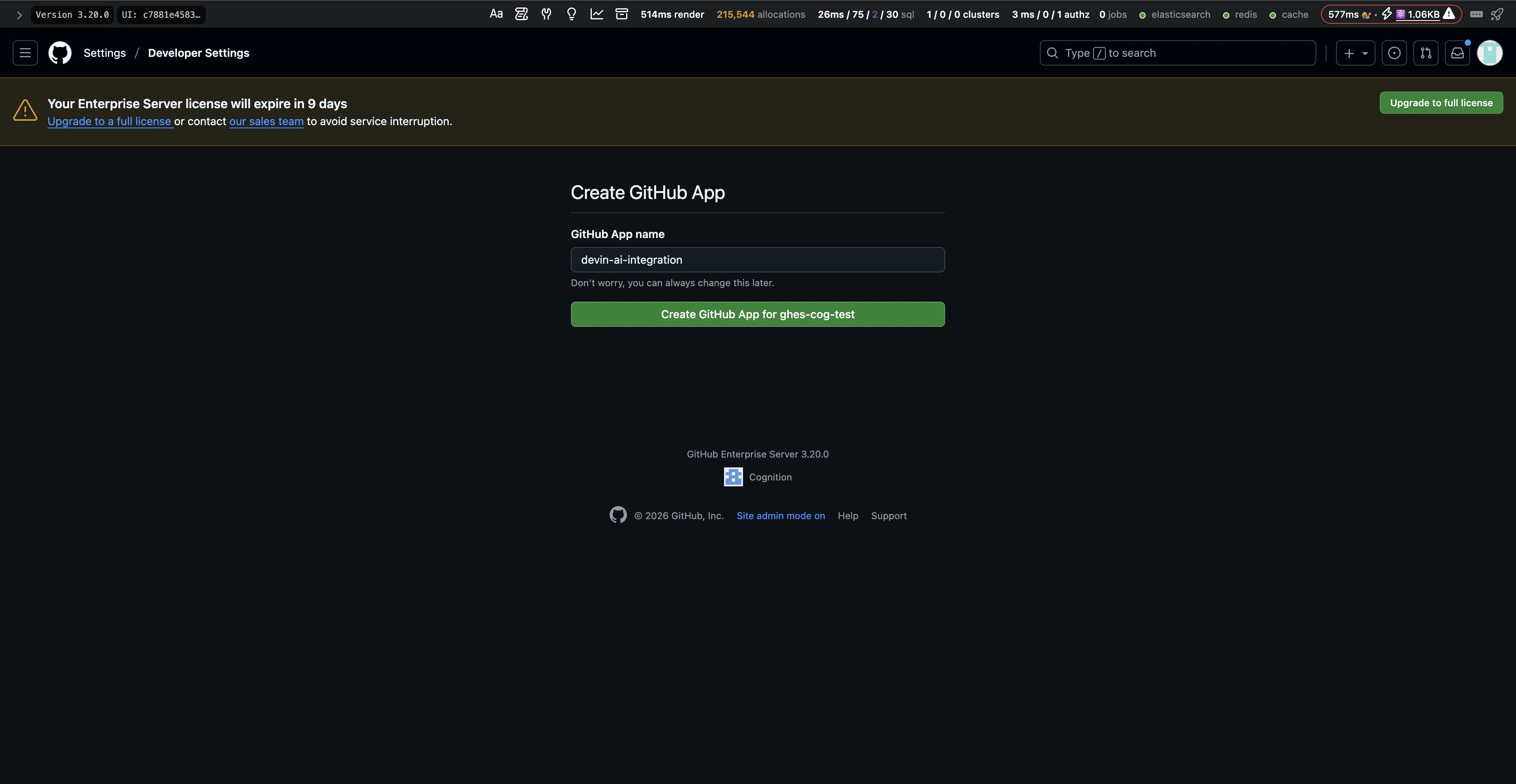

- Verrai reindirizzato a GitHub. Fai clic su Register App per completare la registrazione.

- Dopo il reindirizzamento a Devin, la GitHub App risulterà registrata nella tua organizzazione GitHub.

Passaggio 2: Configurare la GitHub App

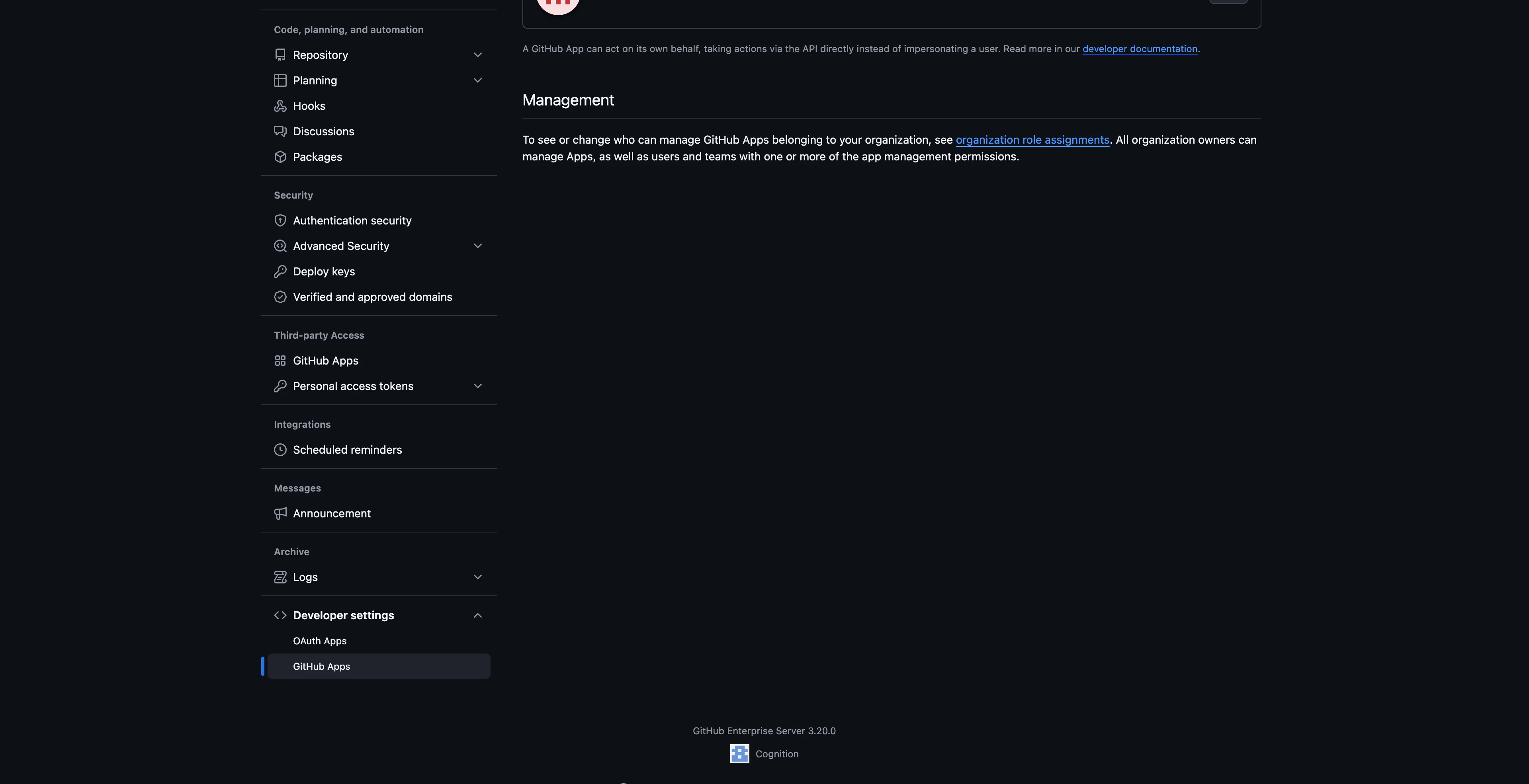

- Sulla tua istanza GHES o GHEC, vai all’organizzazione GitHub specificata durante la registrazione.

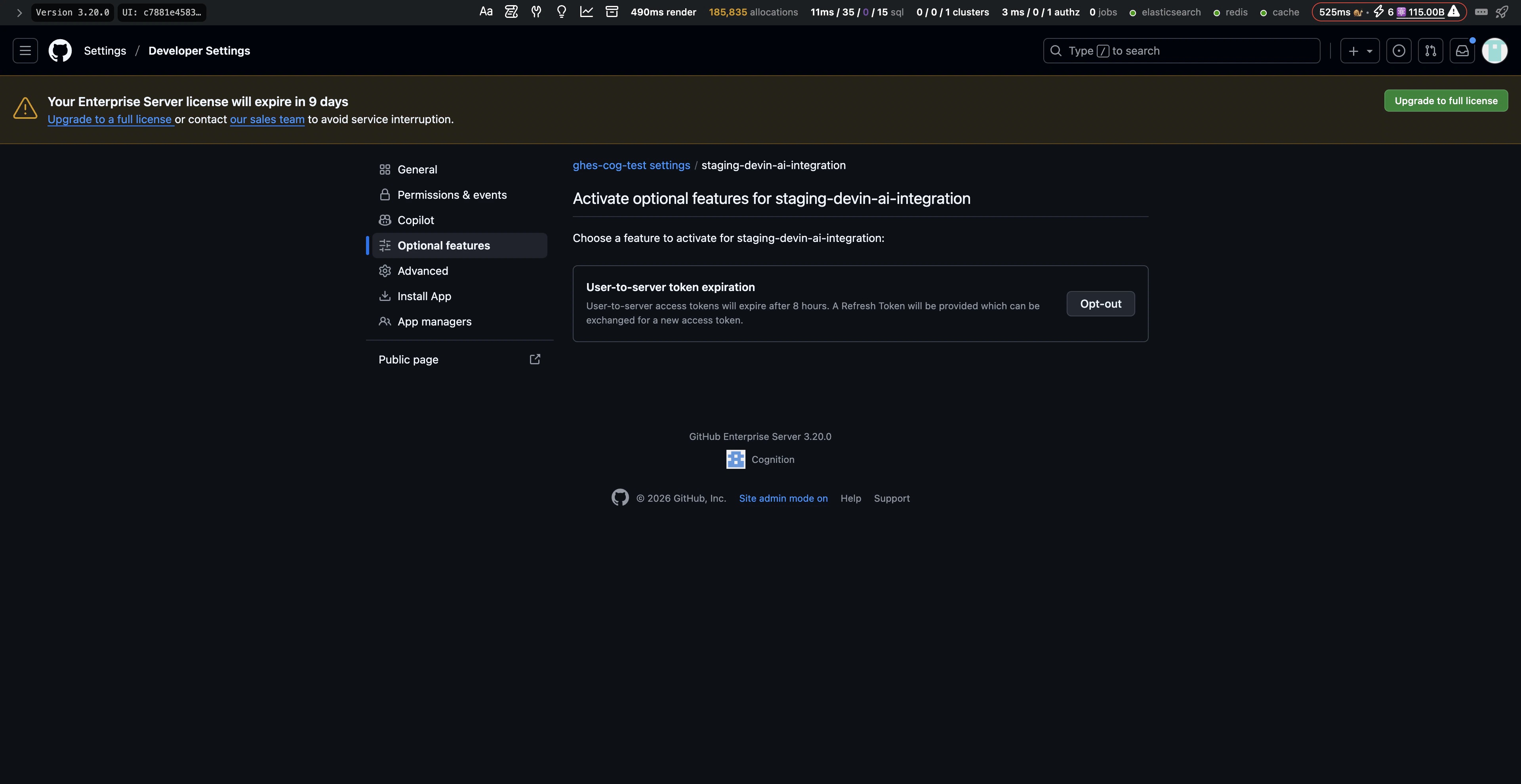

- Vai a Settings → Developer Settings → GitHub Apps e seleziona la Devin App.

- Nella sezione Advanced, sotto Danger zone, fai clic su Make public. In questo modo la GitHub App può essere installata in altre organizzazioni della stessa istanza.

- Vai alla sezione Optional features e disattiva User-to-server token expiration. In questo modo gli utenti non scadono e gli utenti non devono riautorizzare periodicamente la GitHub App.

Passaggio 3: Installa la GitHub App

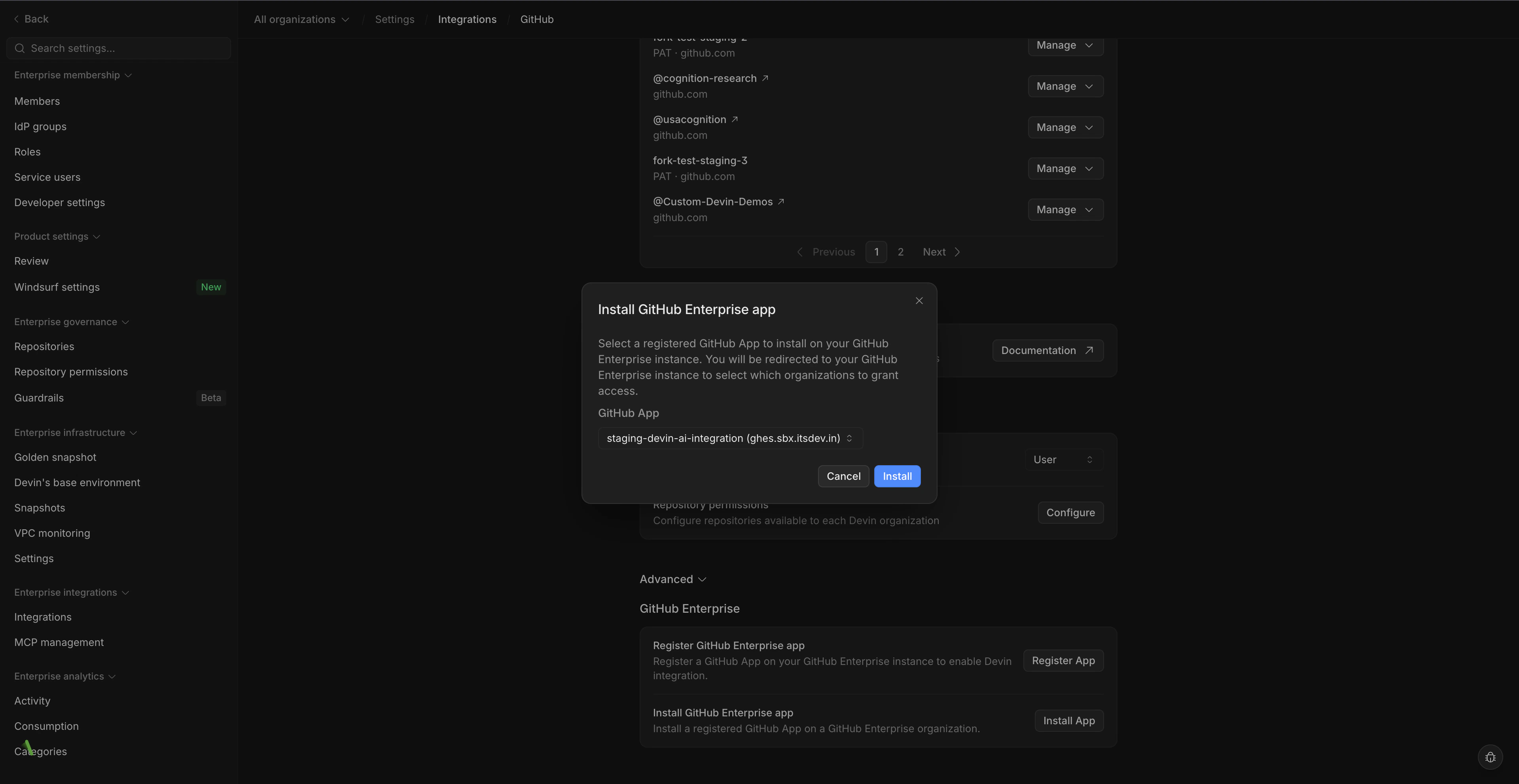

- Nel tuo account Devin, vai a Enterprise Settings → Integrations → GitHub.

- Espandi la sezione Advanced e fai clic su Install App.

- Nella finestra modale, seleziona la GitHub App registrata nella tua istanza GHES o GHEC.

- Verrai reindirizzato a GitHub, dove potrai scegliere un’organizzazione GitHub e selezionare i repository a cui concedere l’accesso a Devin. Consigliamo di concedere l’accesso a tutti i repository.

- Dopo aver completato l’installazione, verrai reindirizzato di nuovo a Devin. Una nuova connessione Git verrà visualizzata in Settings → Integrations → GitHub.

Risoluzione dei problemi

Configurazione del token di accesso personale

Crea un account di servizio per Devin

- All’interno della tua istanza di GitHub Enterprise, crea un nuovo account GitHub da usare per Devin. Questo è importante per garantire che tutti gli accessi e l’utilizzo di Devin possano essere tracciati e gestiti correttamente.

- Aggiungi il nuovo account di servizio a tutte le organizzazioni GitHub pertinenti come Membro. Verifica che l’account abbia accesso a tutti i repository a cui Devin deve accedere.

Generare un Personal Access Token per Devin

- Quando hai effettuato l’accesso con l’account di servizio, fai clic sull’immagine del profilo nell’angolo in alto a destra, quindi fai clic su Settings.

- Nella barra laterale sinistra, fai clic su Developer settings.

- Nella barra laterale sinistra, sotto Personal access tokens, fai clic su Fine-grained tokens.

- Fai clic su Generate new token.

- Compila i campi Token name ed Expiration.

Nota: Quando il token scade, Devin perderà immediatamente tutto l’accesso a GitHub e sarà necessario creare un nuovo token. - In Resource owner, seleziona l’organizzazione corretta.

Problema comune: l'organizzazione non viene visualizzata

Problema comune: l'organizzazione non viene visualizzata

Se non visualizzi l’organizzazione corretta in “Resource owner”, assicurati che l’enterprise e l’organizzazione abbiano abilitato l’uso dei personal access token con ambito fine (fine-grained).

Abilitazione nelle impostazioni Enterprise

Solo gli Enterprise Admin possono aggiornare queste impostazioni. Assicurati che i personal access token siano abilitati anche nelle impostazioni della specifica organizzazione.- Nell’angolo in alto a destra di GitHub Enterprise Server, fai clic sulla tua immagine del profilo, quindi fai clic su Enterprise settings.

- Nella parte superiore della pagina, fai clic su Policies.

- In Policies, fai clic su Personal access tokens.

- Seleziona la scheda Fine-grained tokens.

- In Fine-grained personal access tokens, abilita l’accesso.

- Fai clic su Save.

Abilitazione nelle impostazioni dell’organizzazione

Solo gli Organization Admin possono aggiornare queste impostazioni. Assicurati che i personal access token siano abilitati anche nelle impostazioni Enterprise.- Nell’angolo in alto a destra di GitHub, fai clic sulla tua immagine del profilo, quindi fai clic su Organizations.

- Accanto all’organizzazione, fai clic su Settings.

- Nella barra laterale sinistra, sotto Personal access tokens, fai clic su Settings.

- Seleziona la scheda Fine-grained tokens.

- In Fine-grained personal access tokens, abilita l’accesso per la tua organizzazione.

- Fai clic su Save.

- In Repository access, seleziona i repository con cui vuoi che Devin lavori. I token includono sempre l’accesso in sola lettura a tutti i repository pubblici su GitHub.

- Assicurati che il token abbia le seguenti autorizzazioni, necessarie affinché Devin funzioni correttamente:

| Permission | Access level | Description |

|---|---|---|

| Contents | Read and write | Consenti a Devin di contribuire alla codebase |

| Issues | Read and write | Consenti a Devin di aprire nuove issue |

| Metadata | Read only | Consenti a Devin di visualizzare metadati cruciali su un repository, ad esempio chi ne è il proprietario |

| Pull requests | Read and write | Consenti a Devin di creare nuove PR (pull request) |

- Fai clic su Generate Token e salva il token visualizzato.

Nota: Potrebbe essere necessaria l’approvazione di un admin, a seconda delle impostazioni di GitHub. - Per verificare che il token abbia tutti gli accessi e le autorizzazioni necessari, crea e fai il push di un branch di test dalla tua macchina locale a un repository dell’organizzazione.

- Una volta che il token è stato generato e testato, contatta il tuo referente Cognition per completare il processo di configurazione. Se al momento non stai lavorando direttamente con il nostro team, contatta enterprise@cognition.ai.

Verificare localmente le autorizzazioni del PAT

Utilizzare Devin con l’integrazione GitHub

Considerazioni sulla sicurezza

- Consigliamo di abilitare le protezioni sul branch master per garantire che le verifiche vengano eseguite e rispettate prima che Devin possa eseguire il merge di qualsiasi modifica.

- Se Devin è connesso all’account GitHub della tua organizzazione, avrà le stesse autorizzazioni di qualsiasi utente con accesso alle organizzazioni GitHub e Devin.

- Devin non rispecchia le autorizzazioni dell’utente che sta eseguendo una sessione con Devin, ma mantiene le autorizzazioni concesse a livello di organizzazione.

- Devin non può creare nuovi repository nel tuo account GitHub.